Настройка серверной инфраструктуры

В рамках вашего подразделения необходимо настроить собственную серверную инфраструктуры согласно топологии (рис.1).

На сервере виртуализации Microsoft Hyper-V уже установлены операционные системы Windows Server 2012R2, Windows 10 и Debian Linux.

Вам необходимо обеспечить настройку и межсетевое взаимодействие операционных систем для решения задач, описанных ниже в техническом задании.

Техническое задание для серверной инфраструктуры.

Общие сведения

При настройке серверной инфраструктуры для внутренних нужд вы можете использовать следующие IP-адреса: 172.17.10.0/27 и 2001:AABB::/64

Общие требования

- Клиентская операционная система Windows 10 должна получать сетевые настройки автоматически.

- Все настройки должны выполняться в соответствии с требованиями политик безопасности компании (в том числе политикам паролей и учетных записей).

- По соображениям безопасности доступ к серверам компании (Серверу печати и Web-серверу) должен быть доступен клиенту с Windows 10 только по протоколу https, весь трафик по протоколу http должен блокироваться для клиента с Windows 10.

- Для Web-серверов компании могут использоваться самоподписанные сертификаты.

Windows Server

Виртуальная машина VM Windows Server 2012R2 должна реализовывать следующие функции в сети компании:

- Обеспечивать доступ для клиентской операционной системы Windows 10 доступ к серверам компании.

- Windows Server 2012R2 должен предоставлять Рабочей станции (Win7) службу DNS для обращения к ресурсам сети с использованием символьных имен согласно таблице 1.

- Клиент с Windows 10 должен быть подключен к домену и получать настройки в соответствии с политикой безопасности (политика паролей) от контроллера домена. Настройки должны быть недоступны для изменения на клиентской виртуальной машине.

- На клиенте с Windows 10 должна существовать только одна локальная учетная запись Admin, вход под учетной записью User должен обеспечиваться контроллером домена.

- При входе в систему на клиенте с Windows 10 под учетной записью пользователя должны подключаться 3 сетевых диска:

1. Диск S:\ должен соответствовать директории C:\Share на сервере Windows Server 2012R2 с правами только чтение для всех пользователей.

2. Диск U:\ должен соответствовать директории C:\Profiles\%username% на сервере с правами запись и чтение для пользователя под которым произведен вход в систему (%username%) и запретом доступа (чтения) для всех остальных пользователей.

3. Диск L:\ должен соответствовать директории /home/share на сервере Linux Debian с правами чтения и записи для всех пользователей операционной системы Windows 10.

- Создайте доменную учетную запись пользователя Test с паролем Test@123 для проверки прав доступа к сетевым дискам.

Debian Linux

Виртуальная машина VM Debian Linux 8 должна реализовывать следующие функции в сети компании:

- Сервер Debian Linux должен предоставлять службу DNS для клиента с Windows 10 для обращения к ресурсам сети с использованием символьных имен согласно таблице 1.

- На сервере должна существовать общедоступная директория /home/share для её подключения в качестве сетевого диска для Windows 10.

- Сервер Debian Linux должен предоставлять внутренний Web-сервис по протоколу http и https по адресу local.it.ru, для проверки работоспособности сервера разместите html страницы с указанием протокола (http или https) в качестве заглавных страниц сайта.

- Обеспечьте доступ с Рабочей станции (Win7) к внутреннему серверу local.it.ru по протоколу https, убедитесь, что доступ по протоколу http заблокирован для Рабочей станции (Win7).

Таблица 1. Соответствие символьных имен IP-адресам

| Символьное имя | IP-адрес |

| print.it.ru | 10.10.10.10 |

| web.it.ru | 2001:ABCD::10 |

| local.it.ru | Конкретный IP-адрес зависит от настроек сети |

Вариативная часть для специальностей:

09.02.03 «Программирование в компьютерных системах»

09.02.04 «Информационные системы (по отраслям)»

09.02.05 «Прикладная информатика (по отраслям)»

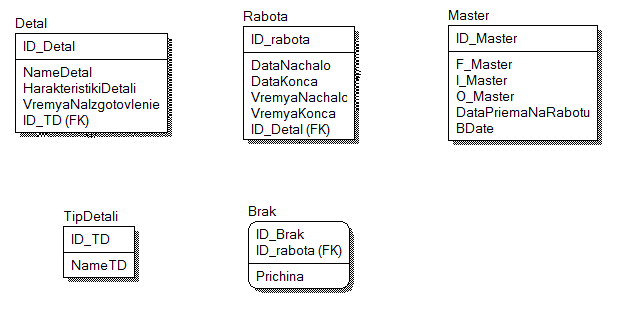

В рамках разработки информационной системы предлагается ER-модель Базы Данных производства деталей в цехе на предприятии.

Описание БД:

Таблица Brak

ID_Brak - Идентификатор таблицы.

Prichina - Содержит список возможных причин по которым деталь отправлена в брак

ID_rabota - Внешний ключ

Таблица Detal

ID_Detal - Идентификатор таблицы

NameDetal - Содержит список деталей, производимых предприятием

HarakteristikiDetali - Характиристики детали (цвет, размер, вес … и т.д. на усмотрение конкурсанта)

VremyaNaIzgotovlenie - Норма времени изготовления детали

ID_TD - Внешний ключ

Таблица Master

ID_Master - Идентификатор таблицы

F_Master - Фамилия мастера

I_Master - Имя мастера

O_Master - Отчество мастера

DataPriemaNaRabotu - Дата приема на работу

BDate - Дата рождения мастера

Таблица Rabota

ID_rabota - Идентификатор таблицы

DataNachalo - Дата запуска детали в работу по факту

DataKonca - Дата конца производства детали по факту

VremyaNachalo - Время запуска детали в работу по факту

VremyaKonca - Время конца производства детали по факту

ID_Detal - Внешний ключ

ID_Master - Внешний ключ

Таблица TipDetali

ID_TD - Идентификатор таблицы

NameTD - Тип производимых деталей

Задание. Этап 1.

Используя файл ER-model, необходимо выбрать средство хранения данных из предложенных на Вашем ПК.

1. Определить связи между сущностями.

2. Определить тип данных для каждого атрибута всех таблиц.

3. Заполнить таблицы БД, для возможности проверки запросов (см.п.4)

4. Реализовать запросы к БД:

a. Вывести список Мастеров старше 20 лет;

b. Вывести список Мастеров, которые просрочили изготовление деталей;

c. Вывести список Типов деталей, которые чаще всего попадают в брак;

d. Вывести общую сумму потерянных денег цехом из-за деталей, сошедших в брак;

e. Вывести все детали, изготовленные в период с 01.02.2016 по 29.02.2016, не сошедшие в брак.

Используя любое инструментальное средство разработки оконных приложений, необходимо создать клиентское приложение с возможностью работы с хранилищем БД.

Необходимо:

1. Установить связи между таблицами БД.

2. Реализовать возможность ввода информации в БД через формы

3. Заполнить таблицы БД, для возможности проверки запросов (см.п.4)

4. Реализовать отчетные формы на основании запросов к БД:

a. Вывести список Мастеров старше 20 лет;

b. Вывести список Мастеров, которые просрочили изготовление деталей;

c. Вывести список Типов деталей, которые чаще всего попадают в брак;

d. Вывести общую сумму потерянных денег цехом из-за деталей, сошедших в брак;

e. Вывести все детали, изготовленные в период с 01.02.2016 по 29.02.2016, не сошедшие в брак.

5. Подготовить отчеты (см.п.4), с возможностью импорта в MS Word или MS Excel.

Задание. Этап 2

В системе, описанной в «Задание. Этап 1», должны быть дополнительно реализованы следующие функциональные возможности:

· идентификация пользователя;

· проверка полномочий пользователя при работе с системой;

· разграничение прав доступа пользователей на уровне задач и информационных массивов;

· шифрация и дешифрация данных криптографическим способом.

Система должна обеспечивать:

· Ограничение на доступ пользователей (групп пользователей) к выполнению функций системы (заполнение документов, получение отчётов и прочее);

· Ограничение на доступ пользователей (групп пользователей) к группам документов (записям таблиц базы данных);

· Ограничение на доступ пользователей (групп пользователей) к отдельным реквизитам документов (полям записей);

· Ограничение на доступ пользователей (групп пользователей) к данным по отдельным контрагентам (группам контрагентов);

· Протоколирование действий пользователей (групп пользователей), связанных с информационной безопасностью (вход в систему и выход из неё, открытие и редактирование документов, и прочее).

· Защищённая часть системы должна использовать "слепые" пароли (при наборе пароля его символы не показываются на экране либо заменяются одним типом символов; количество символов не соответствует длине пароля).

· Защищённая часть системы должна автоматически блокировать сессии пользователей и приложений по заранее заданным временам отсутствия активности со стороны пользователей и приложений.

· Защищённая часть системы должна использовать многоуровневую систему защиты.

Примечание:

Клиентское приложение должно иметь «дружелюбный интерфейс» и понятные взаимосвязи модулей для работы пользователя. Все элементы клиентского приложения должны отображаться на русском языке.

Задание. Этап 3.

Необходимо разработать рекламную презентацию, посвященную продвижению продажи программного продукта производственным предприятиям.