Отказ в обслуживании (Denial of Service - DOS)

Полную парализацию сети может вызвать атака типа DOS. Во всей сети, включая базовые станции и клиентские терминалы, возникает такая сильная интерференция, что станции не могут связываться друг с другом (рис. 2). Эта атака выключает все коммуникации в определенном районе. Если она проводится в достаточно широкой области, то может потребовать значительных мощностей. Атаку DOS на беспроводные сети трудно предотвратить или остановить. Большинство беспроводных сетевых технологий использует нелицензированные частоты - следовательно, допустима интерференция от целого ряда электронных устройств.

Рис. 2. Атака "отказ в обслуживании" в беспроводных коммуникациях

Глушение клиентской станции

Глушение в сетях происходит тогда, когда преднамеренная или непреднамеренная интерференция превышает возможности отправителя или получателя в канале связи, и канал выходит из строя. Атакующий может использовать различные способы глушения.

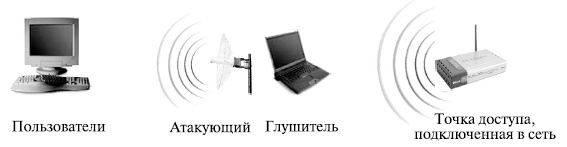

Глушение клиентской станции дает мошеннику возможность подставить себя на место заглушенного клиента, как показано на рис. 7.3. Также глушение может использоваться для отказа в обслуживании клиента, чтобы ему не удавалось реализовать соединение. Более изощренные атаки прерывают соединение с базовой станцией, чтобы затем она была присоединена к станции злоумышленника.

Глушение базовой станции

Глушение базовой станции предоставляет возможность подменить ее атакующей станцией, как показано на рис. 4. Такое глушение лишает пользователей доступа к услугам.

Рис. 3. Атака глушения клиента для перехвата соединения

Рис. 4. Атака глушения базовой станции для перехвата соединения

Как отмечалось выше, большинство беспроводных сетевых технологий использует нелицензированные частоты. Поэтому многие устройства, такие как радиотелефоны, системы слежения и микроволновые печи, могут влиять на работу беспроводных сетей и глушить беспроводное соединение. Чтобы предотвратить такие случаи непреднамеренного глушения, прежде чем покупать дорогостоящее беспроводное оборудование, надо тщательно проанализировать место его установки. Такой анализ поможет убедиться в том, что другие устройства не помешают коммуникациям.

Угрозы криптозащиты

В беспроводных сетях применяются криптографические средства для обеспечения целостности и конфиденциальности информации. Однако оплошности приводят к нарушению коммуникаций и использованию информации злоумышленниками.

WEP - это криптографический механизм, созданный для обеспечения безопасности сетей стандарта 802.11. Этот механизм разработан с единственным статическим ключом, который применяется всеми пользователями. Управляющий доступ к ключам, частое их изменение и обнаружение нарушений практически невозможны. Исследование WEP-шифрования выявило уязвимые места, из-за которых атакующий может полностью восстановить ключ после захвата минимального сетевого трафика. В Internet есть средства, которые позволяют злоумышленнику восстановить ключ в течение нескольких часов. Поэтому на WEP нельзя полагаться как на средство аутентификации и конфиденциальности в беспроводной сети. Использовать описанные криптографические механизмы лучше, чем не использовать никаких, но, с учетом известной уязвимости, необходимы другие методы защиты от атак. Все беспроводные коммуникационные сети подвержены атакам прослушивания в период контакта (установки соединения, сессии связи и прекращения соединения). Сама природа беспроводного соединения не позволяет его контролировать, и потому оно требует защиты. Управление ключом, как правило, вызывает дополнительные проблемы, когда применяется при роуминге и в случае общего пользования открытой средой. Далее мы более внимательно рассмотрим проблемы криптографии и их решения.

Анонимность атак

Беспроводной доступ обеспечивает полную анонимность атаки. Без соответствующего оборудования в сети, позволяющего определять местоположение, атакующий может легко сохранять анонимность и прятаться где угодно на территории действия беспроводной сети. В таком случае злоумышленника трудно поймать и еще сложнее передать дело в суд.

В недалеком будущем прогнозируется ухудшение распознаваемости атак в Internet из-за широкого распространения анонимных входов через небезопасные точки доступа. Уже существует много сайтов, где публикуются списки таких точек, которые можно использовать с целью вторжения. Важно отметить, что многие мошенники изучают сети не для атак на их внутренние ресурсы, а для получения бесплатного анонимного доступа в Internet, прикрываясь которым, они атакуют другие сети. Если операторы связи не принимают мер предосторожности против таких нападений, они должны нести ответственность за вред, причиняемый другим сетям при использовании их доступа к Internet.

Физическая защита

Устройства беспроводного доступа к сети должны быть маленькими и переносимыми (КПК, ноутбуки), как и точки доступа. Кража таких устройств во многом приводит к тому, что злоумышленник может попасть в сеть, не предпринимая сложных атак, т. к. основные механизмы аутентификации в стандарте 802.11 рассчитаны на регистрацию именно физического аппаратного устройства, а не учетной записи пользователя. Так что потеря одного сетевого интерфейса и несвоевременное извещение администратора может привести к тому, что злоумышленник получит доступ к сети без особых хлопот.

Список рекомендованої літератури

1. Телекоммуникационные системы и сети: Учебное пособие. В 3 томах. Том1 – Современные технологии /Б.И. Крук, В.Н. Попантонопуло, В.П. Шувалов; под ред. Профессора В.П. Шувалова. – Изд. 3-е, испр. и доп. – М.: Горячая линия –Телеком, 2005. – 647с.:ил.

Лекція 1.2.5 Протоколи безпеки безпроводових мереж

Цель: Рассмореть основные типы протоколов шифрование безпроводных сетей

План

1. Механизм шифрования WEP