Брандмауэр Outpost Firewall

Защита от вторжений извне

Все пользователи Интернета много раз слышали об опасностях, подстерегающих беспечных путешественников в виртуальном киберпространстве. Однако далеко не все из них в достаточной степени осознают тот факт, что подсоединенный к Интернету компьютер, а уж тем более локальная сеть, при отсутствии специальных средств защиты представляет собой открытые ворота для хакерских атак. Горькая реальность нынешних дней заключается в появлении в Интернете все большего числа психически неуравновешенных (мягко говоря) лиц, а также личностей с криминальными наклонностями. Все эти странноватые персонажи, обретающиеся в темных закоулках киберпространства, несут вам вполне реальные угрозы, пренебрегать которыми было бы в высшей степени безрассудно.

Кратко обсудим все типы возможных угроз.

Загрузка в компьютер неавторизованных программ, исполняемых без всякого контроля со стороны пользователя. Это могут быть небольшие программы, встроенные странички Web (например, аплеты ActiveX или Java, которые будут исполняться при просмотре странички браузером Web). Такого рода аплеты и прочие вредоносные программы называют злонамеренным кодом, и их возможности по раскрытию конфиденциальности данных, хранимых в компьютерах, или их повреждению поистине устрашающи.

• Если система защиты вашего компьютера не настроена должным образом, хакеры могут получить прямой доступ к файлам и папкам компьютера, даже не пользуясь какими либо специальными программами - вспомните про настройку разрешений доступа к файлам и папкам и устанавливаемые по умолчанию разрешения полного доступа для группы Все(Anyone).

• Некоторую конфиденциальную информацию о вашем компьютере могут предоставить так называемые файлы «Куки» (от английского «Cookie» - пряник), оставляемые в компьютере Web-путешественника специальными сценариями, внедренными на страничках Web.

• Особую опасность представляют собой программы, называемые «Троянскими конями», или «Троянами», которые разными ухищрениями загружаются на атакуемый компьютер (например, путем рассылки электронных писем с вложениями), а затем начинают собирать информацию обо всех действиях пользователя. Например, многие Трояны снабжены кейлоггерами, способными перехватывать все пароли, вводимые пользователем. Далее собранные пароли пересылаются по электронной почте хозяину Трояна. Самые же совершенные Трояны обладают средствами удаленного управления жертвенным компьютером, что делает атакованный компьютер «рабом» хакера. (Трояны не следует путать с вирусами, поскольку вирусы - это программы, работающие полностью автономно, в отличие от Троянов, которые поддерживают прямую связь с хозяином).

• Вам также могут досадить черви Интернета, которые представляют собой особую разновидность вирусов, поступающих в компьютеры через вложения в электронную почту. Неопытные или неосторожные пользователи часто щелкают на вложении в полученных электронных письмах, нимало не заботясь о последствиях, - и черви расползаются по компьютеру. Далее черви могут проникнуть в адресную книгу и разослать самих себя всем адресатам, с которыми вам, возможно, придется долго разбираться по этому поводу.

• Баннеры и рекламные вставки в странички Web могут изрядно загрузить линию связи с Интернетом, и вам придется оплачивать своими деньгами чужие попытки разрекламировать свой товар или услугу.

• Многие приложения и операционные системы содержат внутри себя шпионские программы, которые негласно следят за вашим компьютером и сообщают через Интернет своим хозяевам множество сведений о хранимых данных, программах и т.д. - причем без всякого вашего ведома. Эти программы сходны с Троянами и часто используются корпорациями для маркетинговых исследований.

От всех этих напастей можно защититься только с помощью мощной и разносторонней системы защиты, в которой почетное место занимают брандмауэры - специальные программы, контролирующие все данные, поступающие в компьютер из Интернета и из сети вообще. В настоящее время создано множество мощных и эффективных программ-брандмауров, среди которых мы выделим Norton Internet Security Firewall Professional (http://www.symantec.com),поскольку эта программа обеспечивает защиту от практически всех типов атак на компьютеры из Интернета, причем без всякой настройки.

Однако здесь мы расскажем о другой программе-брандмауэре, которая по возможностям не уступает вышеуказанной и вдобавок предоставляет обширные возможности по настройке средств защиты брандмауэра - о приложении Agintum Outpost Firewall (http://www.agintum.com).

Брандмауэр Outpost Firewall

В брандмауэре Outpost Firewall Pro 2.0 применены самые современные технологии защиты автономного компьютера и целой сети от большинства угроз конфиденциальности и целостности компьютерной информации.

• Брандмауэр Outpost Firewall Pro 2.0 обеспечивает детектирование и блокирование всех известных хакерских вторжений.

• Блокирует попытки хищения данных.

• Поддерживает скрытый режим работы на защищаемом компьютере, т.е. функционирует незаметно для взломщика.

• Анализирует входящую электронную почту и выявляет вирусы и черви, поступающие вместе с вложениями.

• Брандмауэр Outpost Firewall Pro 2.0 умеет отслеживать активность компьютера, позволяя закрывать для детей доступ к различным сайтам Web, а также отслеживать предысторию подключений компьютера к Интернету.

• Блокирует утечку данных из компьютера, предотвращая потерю вашей конфиденциальности при путешествиях в киберпространстве, и умеет скрывать предысторию ваших путешествий в Интернете.

• Немаловажно также, что брандмауэр Outpost Firewall Pro 2.0 поддерживает работу на всех системах Windows 98/98SE/ME/NT4/2000/XP и защищает все типы соединений с Интернетом любых известных приложений.

• Брандмауэр Outpost Firewall Pro 2.0 прост в управлении и поддерживает функцию автоконфигурирования в течение инсталляции.

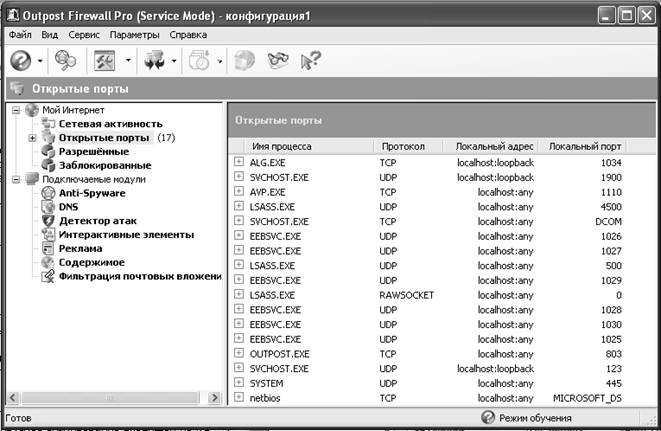

Для работы с брандмауэром Outpost Firewall Pro 2.0 пользователям предоставляется диспетчер соединений с Интернетом, диалог которого представлен на Рис. 1.

Обсудим основные инструменты и возможности брандмауэра Outpost Firewall Pro 2.0 и начнем с главного инструмента, с помощью которого выполняется администрирование и настройка брандмауэра - диспетчера подключений к Интернету.

Рис. 1. Диалог диспетчера соединения Outpost

Как видно из Рис. 1, диспетчер соединений отображает отслеживаемую информацию в двух частях диалога, наподобие проводника Windows. В левой части отображаются наименования разделов отслеживаемых данных, при выборе которых в правой части отображается соответствующая информация.

• Раздел Network Activity(Сетевая активность) отображает сообщения о текущих операциях всех объектов сети, включая соединения, серверы и хосты.

• Раздел Open Port(Открытые порты)отображает все открытые порты и соответствующие им процессы (см. Рис. 1). Содержимое этого и предыдущего разделов может быть настроено с помощью конфигурирования параметров, устанавливаемых пользователем.

• Разделы Allowed(Разрешенные) и Blocked(Блокированные) отображают сведения о разрешенных и блокированных попытках подключения к хосту. Для управления блокированием и разрешением в брандмауэре Outpost используются правила, список которых может быть отредактирован пользователем.

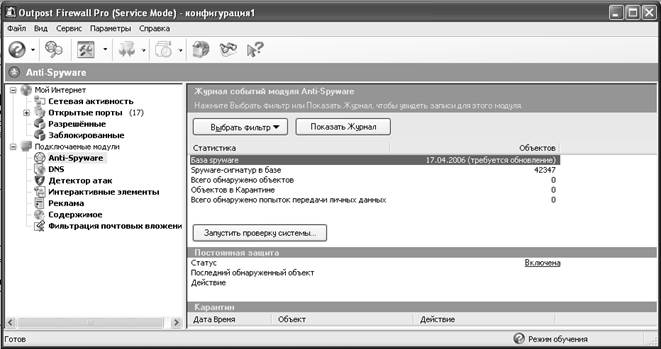

• Раздел Active Content(Активное содержимое) содержит сведения обо всех блокированных компонентах страничек Web, несущих потенциальную угрозу (см. Рис. 2). К числу этих компонентов относятся элементы ActiveX, «Куки», всплывающие диалоги и аплеты Java; пользователь брандмауэра Outpost Firewall Pro 2.0 может отредактировать список разрешений на использование всех активных компонентов.

• Раздел Ads(Рекламные баннеры) сообщает о количестве блокированных рекламных баннеров, т.е. больших анимированных рисунков с рекламными сообщениями. Пользователь может самостоятельно указать размеры блокируемых баннеров, задав, например, блокирование только крупных баннеров, затрудняющих загрузку ресурсов Web.

• Раздел Attachment Filter(Фильтр вложений) отображает сведения о выявленных вложениях в электронную почту, к которым были применены правила фильтрации вложений. Брандмауэр Outpost Firewall Pro 2.0 включает обширный набор правил фильтрации вложений, который может быть отредактирован самим пользователем.

Рис. 2. Сведения о блокированных активных компонентах страничек Web

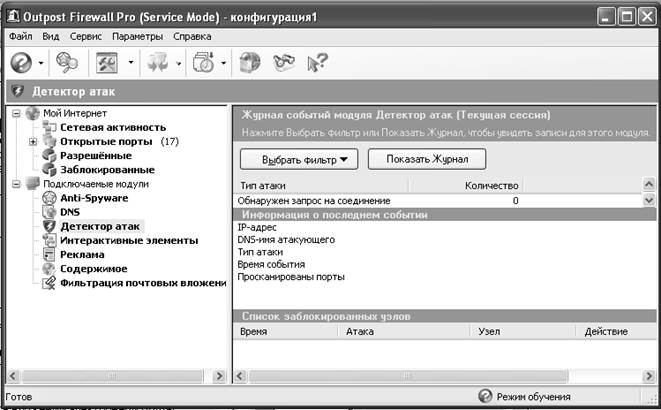

> Раздел Attack Detection (Детектирование атак) отображает информацию о выявленных атаках (см. Рис. 3). Пользователь может настроить уровень чувствительности детектора атак, а также определить реакцию брандмауэра на атаку, например, задать блокирование атакующего компьютера. Также предусмотрена возможность блокирования локальных портов, подвергнутых атаке DoS.

> Раздел Content(Содержимое) позволяет блокировать просмотр сайтов, содержащих какие-то «запретные» слова, указываемые пользователем в отдельном списке, а также сайтов с определенным адресом URL, также указываемых пользователем.

> Раздел DNS Cache(Кэш DNS) отображает сведения о кэшированных брандмауэром IP-адресах и соответствующих им именах DNS, к которым обращался браузер Webданного компьютера. Такое кэширование позволяет значительно ускорить работу браузера Web, поскольку ему не потребуется выполнять повторные разрешения имен хостов в IP-адреса, необходимые при работе с ресурсами Web. При желании пользователь может отключить эту функцию.

Рис. 3. Брандмауэр выявил атаку сканирования портов компьютера

Итак, как вы могли заметить, брандмауэр Outpost Firewall Pro 2.0 обеспечивает весьма обширный набор функций, позволяющих парировать многие угрозы Интернета. Для знакомства со всеми этими средствами приложение Outpost Firewall Pro 2.0 содержит справочную систему, и мы отсылаем к ней тех, кто заинтересовался углубленным изучением брандмауэра. Здесь же мы обсудим только избранные вопросы, связанные с настройкой системы защиты соединения с Интернетом от реальных угроз информации в сетевых компьютерах.