Основные способы НСД (из Руководящего документа ФСТЭК)

К основным способам НСД относятся[8]:

- непосредственное обращение к объектам доступа;

- создание программных и технических средств, выполняющих обращение к объектам доступа в обход средств защиты;

- модификация средств защиты, позволяющая осуществить НСД;

- внедрение в технические средства вычислительной техники программных или технических механизмов, нарушающих предполагаемую структуру и функции средства вычислительной техники и позволяющих осуществить НСД.

Классификация НСД

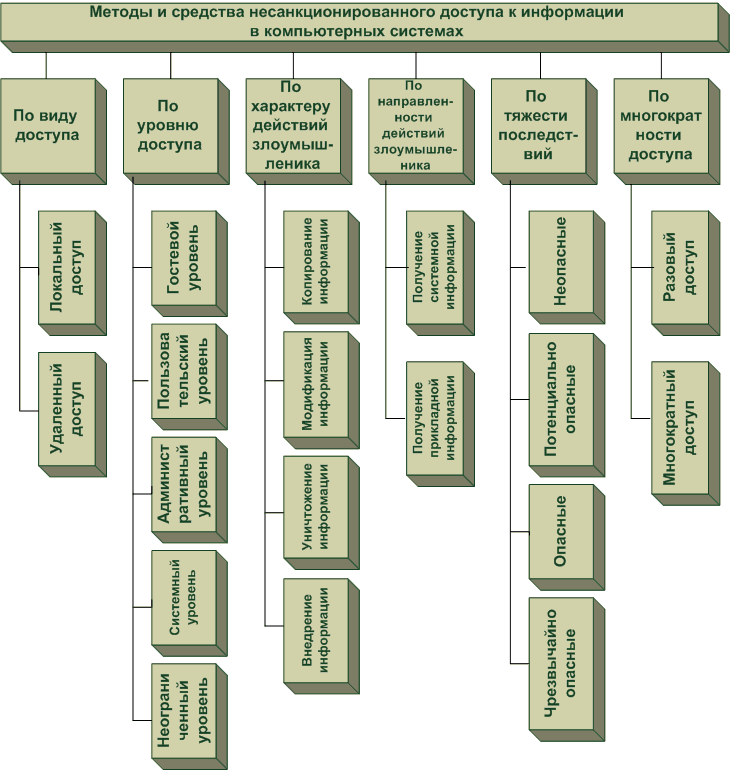

Методы и средства несанкционированного получения информации из КС можно классифицировать, исходя из разных признаков [16] (Рис.13.):

· по виду доступа,

· по уровню доступа,

· по характеру действий злоумышленника,

· по многократности доступа,

· по направленности действий злоумышленника,

· по тяжести последствий.

Рис.13. Классификация методов и средств НСД в КС.

По виду доступа все методы и средства можно разделить на две большие группы. К первой группе относятся методы и средства, используемые при локальном (физическом) доступек КС, а ко второй — методы и средства, используемые при удаленном доступе(по компьютерной сети). Как правило, любая, даже самая надежная КС при наличии у злоумышленника локального доступа, достаточных сил и средств и достаточного времени, не сможет обеспечить сохранности информации. При удаленном доступе КС может быть достаточно надежно защищена, но, с другой стороны, абсолютной безопасности КС, имеющей физическое подключение к сетям передачи данных, гарантировать также нельзя.

По уровню доступа методы и средства несанкционированного получения информации обычно разделяют на методы и средства:

· гостевого;

· пользовательского;

· административного;

· системного;

· неограниченного уровня.

Во многих современных операционных системах имеются встроенные учетные записи, предоставляющие их владельцами гостевой, административный, системный или неограниченный доступ. При создании дополнительных учетных записей в большинстве современных операционных систем можно указать любой уровень доступа, но изменить его для встроенных учетных записей зачастую невозможно.

По характеру действий злоумышленника используемые им методы и средства могут быть направлены на:

· копирование;

· модификацию;

· уничтожение;

· внедрение информации.

По многократности доступа выделяют методы и средства, направленные на:

· разовое получение НСД;

· многократное получение НСД.

В первом случае задача предупреждения несанкционированных действий злоумышленника значительно осложняется, однако часто, поскольку последний не заботится о сокрытии факта таких действий, несколько облегчается задача выявления таких действий. Во втором случае задача предупреждения упрощается, но усложняется задача выявления, поскольку основное внимание злоумышленник, планирующий многократно проникать в КС, сосредотачивает на сокрытии всех признаков такого проникновения.

По направленности действий злоумышленника методы и средства несанкционированного получения информации из КС подразделяются на:

· методы и средства, направленные на получение системной информации(файлы паролей, ключей шифрования, перечни учетных записей, схемы распределения сетевых адресов и т.п.);

· методы и средства, направленные на получение собственно прикладной информации.

Многих злоумышленников, проникающих в КС, подключенные к глобальным сетям, вообще не интересует хранящаяся в этих КС прикладная информация или интересует лишь в той степени, в какой она позволяет получить доступ к системной информации. Обычно такие злоумышленники используют подобные КС либо в качестве промежуточных узлов для проникновения в другие КС, либо для несанкционированного хранения собственной информации.

По тяжести последствий используемые злоумышленниками методы и средства несанкционированного получения информации можно разделить на:

· неопасные(сканирование портов, попытки установления соединений и т.п.),

· потенциально опасные (получение доступа к содержимому подсистем хранения данных, попытки подбора паролей и т.п.),

· опасные (получение доступа с высоким уровнем полномочий, модификация информации в КС, копирование системной и прикладной информации, создание собственной информации и т.п.)

· чрезвычайно опасные (уничтожение информации, блокирование доступа легальных пользователей к КС и т.п.).

Локальный доступ

Как уже отмечалось, при наличии у злоумышленника локального доступа к КС и благоприятной для него обстановки он сможет обойти практически любую защиту.

Рассмотрим подробнее методы и средства несанкционированного доступа к информации, которые можно применить на локальном уровне.

Прежде всего, злоумышленник может воспользоваться одним из самых древних способов, против которого не сможет противостоять никакая КС, — хищением. Хищение информации, ее носителей, отдельных компонентов КС и, учитывая современные тенденции к миниатюризации СВТ, целых КС было и остается одним из самых распространенных способов несанкционированного получения информации.

Вторым распространенным методом несанкционированного получения информации при локальном доступе к КС является использование открытого сеанса легального пользователя. Здесь возможности злоумышленника определяются лишь временем, на который он получает доступ к КС, полномочиями в КС легального пользователя и наличием (точнее, отсутствием) контроля со стороны легального пользователя или его коллег.

Близким к указанному выше методу является подбор пароля легального пользователя. Этот метод более “заметен” со стороны компонентов КС, обеспечивающих безопасность, однако также оказывается достаточно эффективным.

Еще одним методом локального несанкционированного доступа является использование учетной записи легального пользователя для расширения полномочий в КС. Он отличается от метода использования открытого сеанса легального пользователя тем, что в данном случае злоумышленнику не требуется выдавать себя за другого, поскольку он в силу тех или иных причин сам имеет доступ к КС.

Наконец, часто злоумышленнику, имеющему локальный доступ к КС, не нужно вообще обладать квалификацией даже среднего уровня, чтобы получить несанкционированный доступ к информации этой КС. Во многих случаях ему достаточно прибегнуть к такому простому приему, как загрузка альтернативной операционной системы. Такая система может загружаться как с дискеты, так и с компакт-диска. К особой разновидности этого метода является срабатывание функции автозапуска в Windows 98. Воспользовавшись этим изъяном, злоумышленник может запустить нужную ему программу даже на системе c Windows 98, защищенной с помощью экранной заставки с паролем.

Удаленный доступ

В отличие от локального доступа, палитра методов и средств несанкционированного получения информации из КС при удаленном доступе значительно шире и достаточно сильно зависит от используемой операционной системы (ОС), настройки параметров безопасности и т.п.

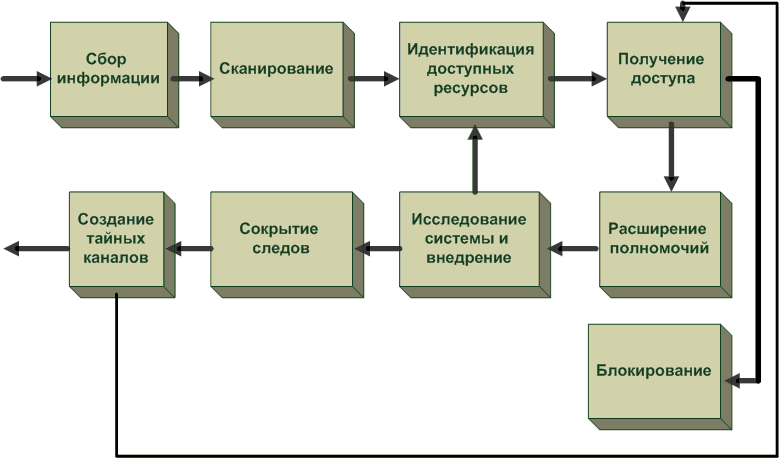

Типовой алгоритм удаленного проникновения в КС, которой пользуется большинство злоумышленников представлен на рис. 14.

Рис.14. Типовая схема несанкционированного получения информации из КС при удаленном доступе

Сбор информации

На этапе сбора информации злоумышленник определяет группу IP-адресов КС организации, доступных из сети общего пользования. Строго говоря, этапы сбора информации, сканирования, идентификации доступных ресурсов и, в какой-то мере, получения доступа могут предприниматься не злоумышленниками, а другими пользователями, которые сканируют все открытые порты КС.

Сканирование

Составив предварительную схему сети и наметив предварительный перечень наиболее уязвимых ее узлов, злоумышленник, как правило, переходит к сканированию. Сканирование позволяет выявить реально работающие КС исследуемой организации, доступные по Internet, определить тип и версию ОС, под управлением которых они работают, а также получить перечни портов TCP и UDP, открытых на выявленных КС.