Удобство работы и настройки

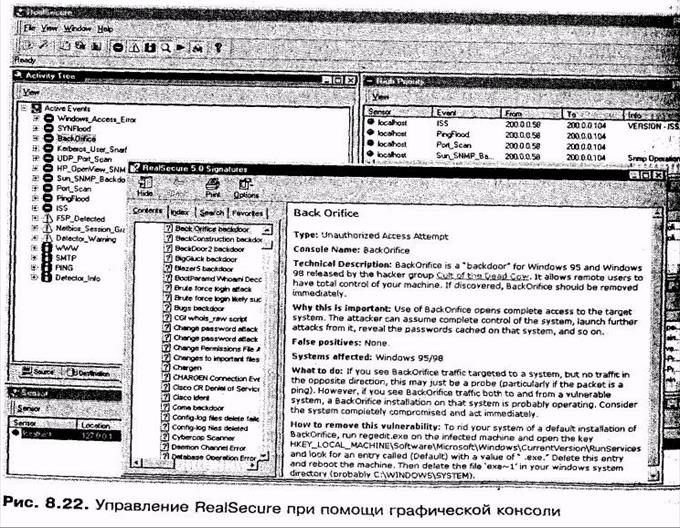

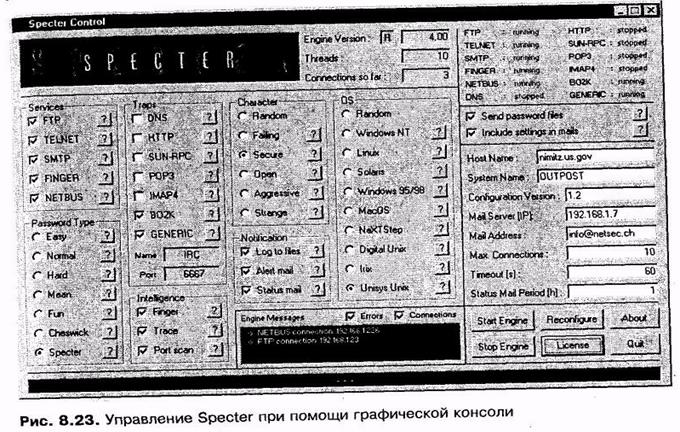

Критерий "удобство работы" или "интуитивно-понятный графический интерфейс" — это очень субъективные характеристики. У каждого человека свои понятия об удобстве — для одного специалиста не представляет никакого труда работать с командной строкой, "руками" вводя все команды и изменяя файлы конфигурации, а другой не может обойтись без графической консоли и мыши. Самое главное, чтобы система была комфортна не для продавца или консультанта, а для вас. Ведь не продавец будет ее ежедневно эксплуатировать, а вы. И именно вы должны оценить удобство ее работы. Взгляните на следующие рисунки, чтобы составить свое мнение, какой из возможных интерфейсов вам ближе и "интуитивно-понятнее" (рис. 8.21-8.23).

Коммерческая или бесплатная система обнаружения атак

Еще один аспект, о котором не стоит забывать — является ли выбираемая система обнаружения атак коммерческим или свободно-распространяемым продуктом?

Хотелось бы остановиться на достоинствах и недостатках "бесплатных" продуктов. Особенно продуктов, осуществляющих защитные функции. На первый взгляд, использование свободно распространяемого программного обеспечения несет в себе много плюсов. Возможность изменения исходных текстов, контакты с другими пользователями по всему миру (хотя это доступно и в коммерческих системах), само по себе — отсутствие цены и т. д. Однако при ближайшем рассмотрении все не так просто и радужно, как кажется на первый взгляд. Ведь приобретение программного обеспечения — это только первый шаг, за которым следуют и другие [Кивиристи 2-00]. А именно (применительно к системам защиты):

q установка и настройка программного обеспечения;

q практика регулярного использования системы в своей деятельности (осуществление проверок и т. п.);

q обновление ядра ПО и его компонентов (баз данных сигнатур уязвимостей и атак и т. д.);

q техническое сопровождение полученного ПО.

Не говоря уже о том, что вы должны иметь гарантии качества имеющегося программного обеспечения. А к системам защиты это требование применимо вдвойне. Как можно доверять безопасность своих ресурсов, стоимость которых может достигать сотен тысяч и миллионов долларов, программе полученной "за так"? Прислушаемся к сочетанию "бесплатная система анализа защищенности". Да, вы получите ее даром. Но "Бесплатный сыр бывает только в мышеловке". Ведь когда вы приобретаете коммерческую систему, то в ее стоимость уже входит техническая поддержка со стороны производителя. Для системы со статусом свободно распространяемой это не так. Вы должны найти компанию, которая согласится поддерживать вашу система А это — нелегкая задача, к тому же требующая затрат, и немалых. Например, компания Nessus Consulting берет за свои услуги по сопровождению иобновлению сканера Nessus 6500 евро в год. Однако, в отличие от поставщиков коммерческих систем, в случае поддержки "бесплатной" системы вам не будет гарантироваться качество продукта. Ведь недаром даже такая ОС как Linux, уже не так бесплатна, как это было раньше. Существуют RedHad Linux, Caldera Linux, SuSE Linux и т. д. Все они стоят денег. Но зато все они поддерживаются производителями. Но качество этой поддержки соответствует тем деньгам, которые вы заплатили за систему. 1

Попробуем рассмотреть описанные выше этапы более подробно. Чтобы установить, настроить и эксплуатировать какую-либо систему, а тем более систему защиты, нужны соответствующие знания. Получить их можно несколькими путями:

q пройти обучение у производителя/поставщика;

q пройти обучение в специализированном учебном центре;

q самостоятельно изучить систему (как говорится, "на кошках").

Последний путь неэффективен, т. к. требует много времени и чреват тем, что вы можете нарушить функционирование работающей информационной системы компании, что может повлечь да собой серьезные последствия. Только представьте, что в результате ваших опытов вы заблокируете работу платежной системы банка или закроете доступ в Internet генеральному директору вашей компании. Долго ли после этого вы задержитесь в вашей должности? Вряд ли. Кроме того, во время самостоятельного изучения существует опасность, что вы упустите какие-либо тонкости и особенности работы с программным обеспечением.

Пройти обучение в учебных центрах — самый лучший способ для коммерческой компании. Однако у бесплатной системы нет единого производителя и, следовательно, он не сможет предложить вам авторизованное обучение.

Остаются специализированные учебные центры. Но и тут нас подстерегают проблемы, т.к. в России, как уже упоминалось, нет учебных центров, предлагающих курсы по "бесплатным" системам защиты. За рубежом есть CSI, SANS, GIAC и другие образовательные организации. В России их нет. База данных сигнатур атак и уязвимостей — это сердце любой системы анализа защищенности или обнаружения атак (как коммерческой, так и бесплатной). Обновление этой базы и есть основной фактор, на который стоит обращать внимание при выборе системы защиты. Ни одна бесплатная система не гарантирует, что вы будете получать обновления базы сигнатур, И хотя большинство свободно распространяемых продуктов достаточно своевременно обновляется, никто не обещает, что так будет всегда. Мало того, необязательно, что система написана корректно и не содержит ошибок. Ведь любой производитель имеет группу контроля качества (Quality Assurance), которая проводит множество тестов, прежде чем выпустить продукт в продажу. У бесплатных систем подобного контроля нет. Вы сами, на свой страх и риск, должны проводить такое тестирование или внедрять систему вообще без него. К чему это может привести, говорить, надеюсь, не стоит. Хорошо, если эти ошибки у вас не проявились. А если нет? Если вследствие некорректной работы системы у вас "упал" сервер платежной системы, сервер удаленного доступа или межсетевой экран? В принципе, вы можете написать об этом разработчикам или в список рассылки. Может быть, эту ошибку устранят. Слабое утешение — не правда ли? Вы ужепотеряли время и деньги на восстановление системы. Никаких претензий вы предъявить не можете, да и некому. Ведь получая программное обеспечение, вы автоматически соглашались с тем, что принимаете его "AS IS" (как есть). И вам некого винить, кроме самого себя.

Если обратиться непосредственно к системам анализа защищенности и обнаружения атак, то все они обладают механизмом написания своих сигнатур уязвимостей и атак. На первый взгляд, это уникальная возможность настройки программного обеспечения на технологию обработки информации, принятую у вас в организации. Однако при ближайшем рассмотрении все не так очевидно. Как показывает статистика, огромный потенциал, заложенный в большинство "бесплатных" систем анализа защищенности и обнаружения атак, никак не используется. Как уже упоминалось, опрос, проведенный на сервере WhiteHats, продемонстрировал, что:

q 52,31% пользователей систем анализа защищенности и обнаружения атак не знают, как создавать свои собственные сигнатуры;

q 34,23% пользователей вообще не подозревают, что существуют серверы в Internet, содержащие свободно доступные базы данных сигнатур.

То есть 86,54% пользователей никогда не пользуются имеющимися у них возможностями. И для них основным фактором оценки качества продукта является своевременность обновления базы данных сигнатур со стороны производителя/поставщика. А на этом "поле" бесплатные системы пока проигрывают коммерческим. Тот же Nessus на момент написания книги имел в своей базе около 600 проверок, a Internet Scanner — 900. При этом вы можете использовать многие проверки для Nessus'a в системе Internet Scanner, но не наоборот.

Написание же своих проверок — задача далеко нетривиальная. Необходимо знать язык С (или Perl), анализируемое программное обеспечение или протоколы, операционную систему, под управлением которой работает система анализа защищенности и т. д. Мало того, вы должны иметь время на написании такого сценария иего тестирование, а также стенд для проведения таких тестов. Ведь не будете же вы проводить апробацию новой проверки на рабочих серверах? Надо ли говорить, что в отечественных компаниях (да и в зарубежных тоже) таких ресурсов (временных, финансовых, человеческих) нет.

Однако не стоит думать, что бесплатные системы — это плохо. У этих систем есть своя ниша и свои потребители. Во-первых, это вузы, у которых не хватает средств на приобретение достаточно дорогостоящих средств защиты. Bo-вторых, это internet-провайдеры, которые имеют в своем штате компетентных администраторов с достаточной квалификацией и свободным временем для написания соответствующих сигнатур. Ну и, наконец, бесплатные системы идеально подойдут тем компаниям, которые не могут или не хотят тратить деньги на приобретение коммерческих систем защиты. Эти системы помогут обеспечить вам хоть какой-то уровень защищенности. Однако помните, что ложное чувство безопасности, достигаемое с помощью бесплатных систем, хуже полной незащищенности. Зная слабые стороны тех и других систем, вы сможете достичь некоторого компромисса и обеспечите необходимый (хотя и недостаточный) уровень защиты ваших корпоративных ресурсов.

Имеете ли вы квалифицированный персонал, который может заниматься поддержкой выбранной системы? Если да и вы можете сами обновлять программное обеспечение, сами загружать или даже создавать "заплаты" для него, не дожидаясь их появления у производителя, то вы можете применять бесплатные или свободно распространяемое ПО [CERT l-99].

Другие критерии

Очень часто о системах обнаружения атак думают в очень ограниченном смысле. То есть только о том, что они защищают корпоративные ресурсы. Однако, на самом деле это не совсем так. Системы обнаружения атак являются компонентом корпоративной сети, от которого существенно зависит функционирование всей сети. И выход этого компонента из строя ставит ее работоспособность под угрозу, Поэтому при создании (и, соответственно, и при выборе) системы обнаружения необходимо учитывать аспекты, присущие всем критичным системам.