Опишите основные методы защиты компьютерных систем.

Опишите способы получения доступа к информации, хранящейся на локальном персональном компьютере.

7. Приведите способы обойти систему защиты или вычислить пароль.

8. Приведите виды уязвимостей компьютерных систем.

1. Уязвимость системного программного обеспечения:

a. Операционной системы

b. Драйверов

c. Внутренних служб (демонов)

2. Уязвимость прикладного программного обеспечения

a. http, ftp, mail-серверов

b. СУБД

3. Уязвимость целевых приложений

a. CMS

b. Web-служб

c. Серверных частей клиент серверных приложений

9. Опишите методы, используемые злоумышленниками для поиска и эксплуатации в удаленных компьютерных системах.

1. Сканирование удаленной системы с целью инвентаризации доступных ресурсов.

2. Сканирование открытых сетевых портов [пример про полосы на автостраде].

3. Подбор пароля по словарю.

4. Поиск уязвимостей, возникших из-за неправильного конфигурирования программного обеспечения.

5. Поиск уязвимости в системном и прикладном программном обеспечении, которые не были устранены «заплатками».

6. Поиск уязвимостей в целевых приложениях

a. Подбор пароля

b. SQL-инъекция (внедрение в запрос произвольного SQL-кода)

Пример:

# Предыдущий код скрипта...

$id = $_REQUEST['id'];

$res = mysql_query("SELECT * FROM news WHERE id_news = $id");

# Следующий код скрипта...

Если будет передано значение 5, то выполнится запрос:

SELECT * FROM news WHERE id_news = 5

И вернется новости №5

Если будет передано значение -1 OR 1=1, то выполнится запрос:

SELECT * FROM news WHERE id_news = -1 OR 1=1

И вернется весь список новостей, т.е. все записи в таблице

c. Межсайтовый скриптинг – атака возможна только в том случае, если в генерируемые сервером страницы по какой-то причине попадают пользовательские скрипты. Специфика подобных атак заключается в том, что вместо непосредственной атаки сервера они используют уязвимый сервер в качестве средства атаки на клиента. Как это работает: предположим, на форуме открыли возможность оформлять сообщения с помощью HTML-кода. Злоумышленник вставил в свое сообщение JavaScript, который передает ему идентификатор сессии администратора.

Опишите основные методы защиты компьютерных систем.

1. Отключение всех не используемых служб и приложений [пример, про то, что многие любят отмечать все галочки при установке]

2. Конфигурирование сетевого фильтра таким образом, что бы доступ к сети (входящий и исходящий) получило только то программное обеспечение, которому это доступ необходим для работы [отключать нельзя].

3. Конфигурирование сетевого фильтра таким образом, что бы удаленный доступ к управляющему программному обеспечению получили пользователи только с определенным IP-адресом [RDP, ftp, telnet].

4. Шифрование удаленного соединения [с помощью Security протоколов, пример с GoogleMail]

5. Установка всех обновлений безопасности системы.

6. Установка и постоянное обновление антивирусной системы.

7. Отключение всех служб, которые сообщаю информацию об удаленной системе [например, команда Ping].

8. Грамотное конфигурирование программного обеспечения [есть специальные рекомендации по грамотному конфигурированию].

9. Защита программного обеспечения на этапе разработки от SQL-инъекций и межсайтового скриптинга.

a. Работа СУБД от имени ограниченного в правах пользователя.

b. Проверка всех SQL-команд и параметров им передаваемых (как правило,

используются регулярные выражения).

c. Отключение возможностей вводить произвольный HTML код в текстовые поля.

11. Дайте определения терминам Криптография, Криптоанализ, Шифр, Ключ, Криптостойкость, Гаммирование, Имиттозащита, Имитовставка.

Криптография изучает методы и алгоритмы шифрования данных (правила построения и использования шифров), направленные на то, чтобы сделать эти данные бесполезными для противника. Методы криптографии также используются для подтверждения подлинности ис-точника данных и контроля целостности данных. Заметим, что криптография всегда являлась обязательным элементом безопасных информационных систем. Однако особое значение криптографические методы получили с развитием распределенных открытых сетей, в которых нельзя обеспечить физическую защиту каналов связи.

Криптоанализ - это наука о раскрытии исходного текста зашифрованного сообщения без доступа к ключу. В соответствии с ГОСТ 28147-89 под шифром понимают совокупность обратимых преобразований множества открытых данных на множество зашифрованных данных, задаваемых ключом и алгоритмом криптографического преобразования.

Ключ- это конкретное (секретное или открытое) состояние некоторых параметров алгоритма криптографического преобразования данных, обеспечивающее выбор только одного варианта из всех возможных для данного алгоритма.

Основной характеристикой шифра является криптостойкость, которая определяет его стойкость к раскрытию методами криптоанализа. Обычно эта характеристика определяется интервалом времени, необходимым для раскрытия шифра.

Гаммирование - процесс наложения по определенному закону гаммы шифра на открытые данные.

Под гаммой шифра понимается псевдослучайная двоичная последовательность, вырабатываемая по заданному алгоритму, для шифрования открытых данных и расшифровывания зашифрованных данных.

Имиттозащита - это защита системы шифрованной связи от навязывания ложных данных.

Имитовставка - это блок из m бит, который вырабатывается по определенному правилу из открытых данных с использованием ключа и затем добавляется к зашифрованным данным для обеспечения их имитозащиты.

12. Требования, предъявляемые к шифрам криптографической защитыинформации.

К шифрам, используемым для криптографической защиты информации, предъявляется ряд требований:

· достаточная криптостойкость (надежность закрытия данных);

· простота процедур шифрования и расшифрования;

· незначительная избыточность информации за счет шифрования;

· нечувствительность к небольшим ошибкам шифрования и др.

13. Симметричные алгоритмы шифрования.

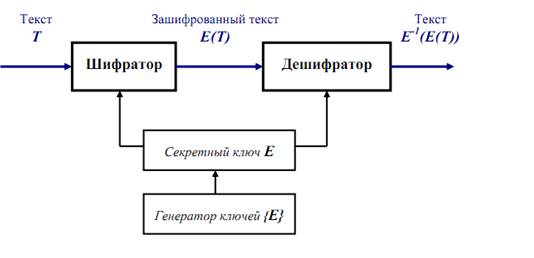

В симметричных методах для шифрования и расшифровывания используется один и тот же секретный ключ.

Наиболее известным стандартом на симметричное шифрование с закрытым клю-чом является стандарт для обработки информации в государственных учреждениях США DES (Data Encryption Standard). Коммерческий вариант алгоритма DES использует ключ длиной 56 бит, что требует от злоумышленника перебора 72·  возможных ключевых комбинаций. Более криптостойкая (но втрое менее быстродействующая) версия алгоритма DES - Triple DES (тройной DES) позволяет задать ключ длиной 112 бит.

возможных ключевых комбинаций. Более криптостойкая (но втрое менее быстродействующая) версия алгоритма DES - Triple DES (тройной DES) позволяет задать ключ длиной 112 бит.

Другим популярным алгоритмом шифрования является IDEA (International Data Encryption Algorithm), отличающийся применением ключа длиной 128 бит. Он считается более стойким, чем DES.Отечественный стандарт шифрования данных - ГОСТ 28147-89 “Системы обработки информации. Защита криптографическая. Алгоритм криптографического преобразования” определяет алгоритм симметричного шифрования с ключом длиной до 256 бит. Общая технология использования симметричного метода шифрования представлена на Рис. 3.1.

Рис. 3.1. Использование симметричного метода шифрования с секретным ключом

К достоинствам симметричных методов относят высокое быстродействие и простоту. Основным недостатком указанных методов является то, что ключ должен быть известен и отправителю, и получателю. Это существенно усложняет процедуру назначения и распределения ключей между пользователями. По существу, в открытых сетях должен быть предусмотрен физически защищенный канал передачи ключей. Названный недостаток послужил причиной разработки методов шифрования с открытым ключом – асимметричных методов.

14. Ассиметричные алгоритмы шифрования.

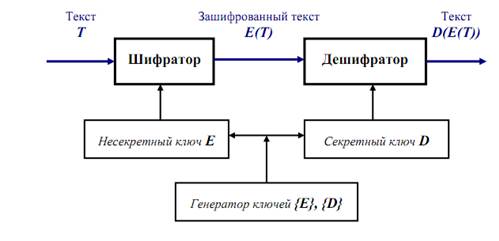

Асимметричные методы используют два взаимосвязанных ключа: для шифрования и расшифрования. Один ключ является закрытым и известным только получателю. Его используют для расшифрования. Второй из ключей является открытым, т.е. он может быть общедоступным по сети и опубликован вместе с адресом пользователя. Его используют для выполнения шифрования.Формально асимметричный метод можно описать следующим образом. Обозначим результат шифрования текста T с помощью открытого ключа - E(T), а результат расшифровки текста с помощью закрытого ключа - D(T). Тогда асимметричный метод должен отвечать следующим трем требованиям:

D(E(T)) = T;

D практически невозможно определить по E;

Е нельзя взломать.

Преимущество указанного метода состоит в уменьшении количества ключей, с которыми приходится оперировать. Однако данный алгоритм имеет существенный недостаток - требует значительной вычислительной мощности. Использование асимметричного метода шифрования представлено на Рис. 3.2.

В настоящее время наиболее известными и надежными являются следую-

щие асимметричные алгоритмы:

алгоритм RSA (Rivest, Shamir, Adleman);

алгоритм Эль Гамаля.

Алгоритм RSA принят в качестве следующих международных стандартов:

ISO/IEC/DIS 9594-8 и X.509. Алгоритм использует факт, что нахождение больших (например, 100-битных) простых чисел в вычислительном отношении осуществляется легко, однако разложение на множители произведения двух таких чисел в вычислительном отношении представляется невыполнимым.Другим известным методом является алгоритм Эль Гамаля, положенный в основу стандарта NIST (National Institute of Standards and Technology)- MD 20899. Алгоритм основан на возведении в степень по модулю большого простого числа .Следует сказать, что, если алгоритмы типа DES определяют длину данных и ключа в битах, то асимметричные алгоритмы могут быть реализованы при любой длине ключа. Чем ключ длиннее, тем выше криптостойкость системы, но больше время шифрования и расшифровывания.

Рис. 3.2. Использование асимметричного метода шифрования с открытым ключом

Как отмечалось, основным недостатком асимметричных алгоритмов является их низкое быстродействие: данные алгоритмы в несколько тысяч раз медленнее симметричных алгоритмов! Поэтому для исключения данного недостатка используют технологии сочетания симметричных и асимметричных методов шифрования. В частности, текст шифруется быстродействующим симметричным алгоритмом, а секретный (случайный) ключ, сопровождающий текст, - асимметричным алгоритмом.