Запуск Resultant Set of Policy Wizard

RSOP Wizard может быть представлен как нечто иллюзорное, в силу того, что он не является частью обычной консоли Групповой политики. Для его запуска введите MMC в Пуск – Выполнить…. После этого Windows загрузит пустую консоль управления Microsoft Management Console. Затем выберите команду «Добавить/удалить» (Add / Remove) из пункта меню консоли «Файл» (File) — Windows выдаст список свойств Добавления/удаления. Теперь кликните кнопку «Добавить» (Add button) на вкладке «Автоматическая установка» (Standalone) на листе свойств; Вы увидите список всех доступных вставок. Выберите опцию «Результирующий набор политики» (Resultant Set of Policy) из списка и кликните кнопку «Добавить» (Add); затем — «Закрыть» (Close) и OK.

Вставка Результирующего набора политики должна быть теперь загружена в консоль. Для запуска программы, кликните правой кнопкой мыши на контейнере Результирующего набора установок политики и выберите команду «Сгенерировать данные RSOP» (Generate RSOP Data) из меню быстрого вызова команд.

Режим регистрации

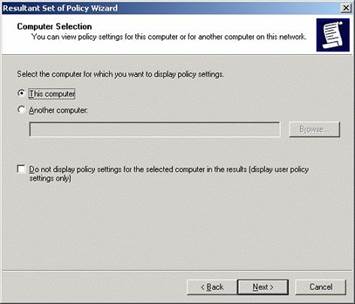

Теперь, когда вы уже знаете, как запускается программа-мастер, давайте взглянем на то, как вы будете его использовать в режиме регистрации. Когда программа запустилась, кликните кнопку «Продолжить» (Next) для того, чтобы пропустить приглашение мастера. Теперь Вам предложат запустить мастер в режиме регистрации, либо в режиме планирования. Выберите опцию «Режим регистрации» (Logging Mode)и нажмите на «Продолжить» (Next). Теперь перед Вами окажется такой же экран, как на рисунке 1.

Рисунок 1.

Следует учесть, что элементы групповой политики реализуются на уровне пользователя и на уровне компьютера. Таким образом, если вы хотите узнать, какие элементы относятся к пользователю, Вам нужно знать, за каким компьютером работает пользователь. Конечно же, на практике Вам придется протестировать эффект установок политики на группе пользователей, и Вы выберите один из компьютеров наугад, учитывая тот факт, что компьютерные установки политики одного уровня равнозначны для всех ПЭВМ. Если же Вы оставляете без внимания политику компьютерного уровня, то экран содержит также флаговую кнопку, которую Вы можете использовать для того, чтобы заставить RSOP Wizard проверять лишь установки политики уровня пользователей.

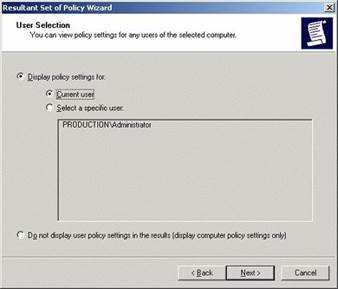

Нажмите на кнопку «Продолжить» (Next), при этом вы увидите экран, отображенный на Рисунке B. Модель данного экрана работает идентично модели экрана на hисунке 1, за исключением того, что вы изменяете установки в отношении пользователей, а не компьютеров. Вы можете протестировать пользователя, который подключен в настоящий момент, на Ваш выбор, либо вы можете проверить только установки политики компьютерного уровня.

Рисунок 2.

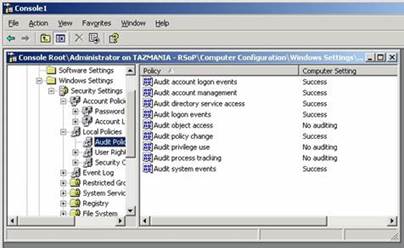

Нажмите на кнопку «Продолжить» (Next),Вы увидите запрос о подтверждении новых установок. Вновь кликните «Продолжить», и программа начнет выполнять анализ. По завершении анализа нажмите кнопку «Закончить» (Finish) — Вам будут представлены результаты, как показано на рисунке 3. Как видно на рисунке, результаты отображаются на консоли Групповой политики. Вы можете ознакомиться с результатами исполнения всех установок системной политики, которые внесли.

Рисунок 3

Режим планирования

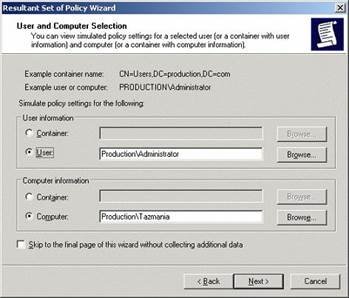

Для запуска RSOP Wizard в режиме планирования откройте программу так же, как было описано ранее. Когда мастер запустится, кликните «Продолжить» (Next) для того, чтобы пропустить приглашение, и выберите опцию «Режим планирования» (Planning Mode); после этого вновь нажмите на «Продолжить» (Next). Теперь перед Вами окажется такой же экран, как на рисунке 4.

Рисунок 4

Как видно на рисунке, Вам вновь следует указать компьютер и пользователя, проходящих тест. В качестве альтернативы, Вы можете указывать контейнер Active Directory. На экране содержится также флаговая кнопка, позволяющая перейти сразу к последней странице мастера без сбора дополнительных сведений, однако, исходя из целей написания настоящей статьи, я не буду использовать эту опцию.

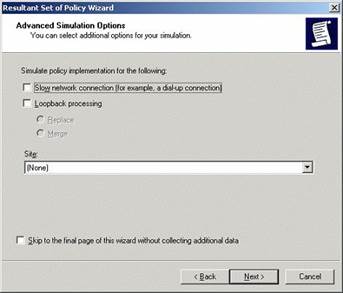

Нажмите на кнопку «Продолжить» (Next), Вы увидите экран, показанный на Рисунке E. Здесь вы получаете возможность указать о том, что у Вас медленное сетевое соединение, или же, что тест будет проходить на межузловой основе. Также вы можете указать, если хотите, на необходимость использования закольцованной обработки.

Рисунок 5

Следующее окно будет содержать контейнер положения пользователей и компьютеров. Причина, по которой мастер выдает Вам это окно, заключается в том, что Вы можете вносить изменения, что, в свою очередь, позволит симулировать эффект перенесения пользователя в другой контейнер или использования компьютеров с различным расположением. Внесите все необходимые изменения и нажмите на кнопку «Продолжить» (Next).

Следующее окно будет содержать запрос, членом какой группы защиты является пользователь. Имейте в виду, что Вы не должны указывать, к какой группе пользователь принадлежит именно в настоящий момент; Вы должны указать принадлежность уже после внесения всех необходимых Вам изменений. Нажмите «Продолжить» (Next)— Вы увидите почти такой же экран, содержащий запрос о том, членом какой группы безопасности является компьютер. До тех пор, пока Вы не внесли коренных изменений в доменное членство компьютера, оставляйте все по умолчанию.

Нажмите кнопку «Продолжить» (Next) — Вы увидите окно, в котором будет содержаться вопрос о том, какие фильтры WMI должны быть применены. В большинстве случаев никаких фильтров WMI вообще быть не должно, поэтому не обращайте особого внимания на данный пункт. Нажмите на кнопку «Продолжить» (Next) и Вы увидите идентичный экран с запросом о том, какие WMI фильтры должны быть применены к компьютеру. Снова, не обращая на это особого внимания, нажмите «Продолжить» (Next).

Теперь перед Вами предстанет экран, содержащий всю введенную Вами информацию. Нажмите «Продолжить» (Next), и мастер начнет обработку внесенных изменений. После завершения обработки данных нажмите кнопку «Закончить» (Finish) — в консоли Групповой политики появится результат готовящихся изменений (так же, как отображено на рисунке 3).

7. Содержание отчета:

7.1.Название и цель работы

7.2.Письменные ответы на вопросы домашней подготовки

7.3.Привести порядок выполнения хода работы

7.4.Вывод о проделанной работе

Контрольные вопросы.

8.1.Что такое сетевая операционная система?

8.2.Что такое клиентская операционная система?

8.3.Этапы установки операционной системы Windows Server 2003 c

CD-диска.

8.4.Этапы установки операционной системы Windows Server 2003 c помощью автоматической установки.

8.5.Этапы установки операционной системы Windows Server 2003 из уже установленной ОС Windows XP.

8.6.Какие из перечисленных версий Windows Server 2003 требуют активации?

8.7.Какие настройки сетевого подключения требуется задать для успешной работы ОС?

8.8.В какой редакций Windows Server 2003 реализована возможность "горячего" добавления памяти?

8.9.Как настроить DNS сервер в Windows Server 2003?

8.10.Как настроить DHCP в Windows Server 2003?

8.11.Что такое системная политика? Какие виды системных политик вы занете?

8.12.Назовите этапы настройки групповых политик.

8.13.Как применяются групповые политики.

8.14.Как можно разрешить конфликт двух политик?

Приложение.

Компьютерная политика безопасности подчеркивает к пользовательскому сообществу важность информационной системной безопасности и их роли и назначать определенные обязанности для условия информации и безопасности данных и для безопасности вычислительной инфраструктуры. Компьютерная Политика безопасности применяется вычислительный, память, и сетевые устройства, которые используют Лабораторные ресурсы. Компьютерная Политика безопасности ограничена системой, не приложена ли сеть или непосредственно или отдаленно каким-либо образом включая какой-нибудь тип подключения модемной связи. Компьютерная Политика безопасности обращается ко всем пользователям систем и ресурсов.

Цели компьютерной политики безопасности состоят в том, чтобы обеспечить безопасную, здравую, и используемую вычислительную окружающую среду для рабочего сообщества. Эта цель воплощает защиту данных и ресурсов от неправомочного используемый, защита от операционных отказов из-за неправомочного использования, и использования процедур и политики, которая является эффективной, не будучи обременительной. Дальнейшие цели состоят в том, чтобы гарантировать ответственность для данных, информации, и другие вычислительные ресурсы людям имеют доступ, и гарантировать, что вся применимая политика, директивы, мандаты и юридические требования применены и придерживались.

Компьютерная политика безопасности ответственна за то, что сообщила пользователям о политике, и взаимодействовать с пользователями по проблемам безопасности. Компьютерная Политика безопасности ответственна чтобы гарантировать длительную операцию систем и осуществлять соответствующие меры безопасности, чтобы выполнить эту политику безопасности. Конечные пользователи: любой человек, который имеет доступ к вычислению или сетевому ресурсу.

Компьютерная политика безопасности ответственна чтобы использовать ресурсы в соответствии с подозреваемым нарушением безопасности к Вычислительному центру. Компьютерная Политика безопасности имеет ответственное за обслуживание и безопасность компьютера и для применимой политики и процедур.

Чтобы предотвращать неправомочный доступ к данным, программному обеспечению, и другим ресурсам, постоянно находящимся на сети, все механизмы безопасности системы должны быть под исключительным управлением местным администратором и уместным персоналом Вычислительного центра. Чтобы предотвращать злонамеренных программных пользователей должен гарантировать, что программное обеспечение лицензируется и сейф.

Резервирования всех данных, постоянно находящихся на автономных системах или кластерах - ответственность местного администратора. Штат Вычислительного центра ответственен за резервирования всех центральных систем и серверов. Местный администратор и Вычислительный центр, если нарушение безопасности или отказ подозреваются или обнаружены. Ответственный за то, чтобы не эксплуатировать системные слабости. Преднамеренно не изменяйте, разрушьте, читайте, или передавайте информацию в неправомочной манере; преднамеренно не отрицайте санкционированный доступ других к или использование вычислительных ресурсов и информации.

Таким образом, компьютерная политика безопасности ответственна за полную защиту системы и в терминах восстановления данных и в терминах безопасности. Компьютерная Политика безопасности ответственна за обслуживание и безопасность компьютера и применима для политики и процедур. Доступ к неправомочному доступу к данным, можно препятствовать постоянно находиться на сети.

Групповая политика — это набор правил, в соответствии с которыми производится настройка рабочей среды Windows. Групповые политики создаются в домене и реплицируются в рамках домена. Объект групповой политики (Group Policy Object, GPO) состоит из двух физически раздельных составляющих: контейнера групповой политики (Group Policy Container, GPC) и шаблона групповой политики (Group Policy Template, GPT). Эти два компонента содержат в себе всю информацию о параметрах рабочей среды, которая включается в состав объекта групповой политики. Продуманное применение объектов GPO к объектам каталога Active Directory позволяет создавать эффективную и легко управляемую компьютерную рабочую среду на базе ОС Windows. Политики применяются сверху вниз по иерархии каталога Active Directory.