Дополнительные области применения стеганографии

СТЕГАНОГРАФИЯ

Стеганография [от греч. steganos - скрытый и grapho - пишу] — это наука, изучающая такие методы организации передачи секретных сообщений, которые скрывают сам факт передачи информации.

Она не заменяет криптографию (шифрование данных), а дополняет ее еще одним уровнем безопасности. При обработке данных стеганографическими методами происходит скрытие передаваемой информации в других объектах (файлах, дисках и т. п.) таким образом, что бы постороннее лицо не догадывалось о существовании скрытого секретного сообщения. При этом, обнаружить такое сообщение довольно сложно, но если это и произойдет, то сообщение может быть к тому же еще и надежно зашифровано.

Скрытое сообщение (стего) помещается внутри безобидного на вид контейнера таким образом, чтобы постороннему субъекту-наблюдателю было бы сложно заметить наличие встроенного тайного послания. При использовании вычислительной техники в качестве файлов-контейнеров могут выступать звуковые, графические, видео-, текстовые и другие файлы.

Основная идея сокрытия сообщения заключается в том, что добавление секретного сообщения в файл-контейнер должно вызывать лишь незначительное изменение последнего. При прослушивании музыкального произведения или при созерцании графического изображения человек практически не в состоянии заметить изменения, произошедшие с начиненными файлами-контейнерами. К тому же субъект-наблюдатель часто не знает, как на самом деле выглядел (или звучал) оригинальный (неначиненный) объект.

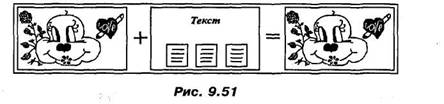

Упрощенно идею стеганографии можно представить так (рис. 9.51).

Обычно размеры контейнера в несколько раз превышают габариты встраиваемых в них сообщений. Однако колоссальные объемы графических, текстовых и звуковых файлов, хранящихся на серверах Интернета, позволяют практически неконтролируемо и незаметно обмениваться секретной информацией между пользователями, находящимися в разных точках земного шара.

При шифровании сообщений методами компьютерной стеганографии чаще всего используют информацию, запрятанную в последнем (наименьшем) значащем бите LSB (Least Significant Bits). При цифровом представлении графики и звука последний бит контейнера считается малозначимым, часто изменяющимся по случайному закону. Шумы, возникающие при аналогово-цифровом преобразовании звука и изображения (шумы квантования), случайным образом изменяют последний бит каждого отсчета.

Рассмотрим простейший учебный пример.

Предположим, что имеется следующая последовательность двоичных чисел (8 байт), отображающих в цифровом виде какой-то графический образ в формате BMP:

10100001-10101110-11010110-1001110-11000111-11001010-1010110-11101101

В данном учебном примере каждое число файла-контейнера представлено 8 битами информации. Во многих случаях последний бит может быть безболезненно изменен, и пользователь не заметит произошедшей подмены. Например, при вариации младшего бита невозможно визуально заметить отличия в цветной графической картине, где каждый пиксель представлен 24 битами. Также нельзя на слух уловить изменения, происходящие в звуковом файле с 16-битным квантованием по уровню.

Предположим, что в приведенный выше фрагмент двоичных чисел (контейнер) необходимо запрятать русскую букву «А», представленную с помощью кодовой таблицы СР-1251. Десятичное представление буквы «А» имеет вид 192D, а двоичное - 11000000В.

Модифицируя имеющийся поток двоичных чисел, поместим в контейнер двоичное число 11000000В. При этом 8 бит файла-сообщения записываются в 8 чисел файла-контейнера:

10100001-10101111-11010110-11001110-

11000110-11001010-11010110-11101100

Здесь информативными являются последние биты каждого байта.

При обработке файлов-контейнеров с помощью специальных программ несложно выделить имеющиеся там скрытые сообщения.

Дополнительные области применения стеганографии

Кроме скрытой передачи сообщений, стеганография является одним из самых перспективных направлений, применяемых для аутентификации и маркировки авторской продукции. При этом, часто в качестве внедряемой информации используются дата и место создания продукта, данные об авторе, номер лицензии, серийный номер, дата истечения срока работы (удобно для распространения shareware-программ) и др. Эта информация обычно внедряется как в графические и аудио произведения так и в защищаемые программные продукты. Все внесенные сведения могут рассматриваться как веские доказательства при рассмотрении вопросов и судебных разбирательств об авторстве или для доказательства факта нелегального копирования, и часто имеют решающее значение.

Программные продукты

Существует довольно много программных продуктов, которые применяются для целей стеганографии и реализующих, как правило, средства внедрения секретных данных в графические, звуковые и видеофайлы. Многие из них бесплатны или условно-бесплатны (shareware). Наиболее популярные из них приведены в таблице. Пользование большинством из них сводится к нажатию нескольких кнопок в окнах диалога – Вам достаточно выбрать файл сообщения, который нужно скрыть, затем файл – приемник данных, в котором предполагается скрыть данные (его емкость должна быть достаточна для хранения внедренных данных) и нажать на кнопку OK.

| Название программы | Описание |

| Gif-It-Up 1.0 for Windows 95 | Прячет данные в GIF файлах, выполняя подстановку скрытых цветов в изображение |

| EZStego | Java–приложение. Модифицирует наименее значимые биты (LSB) яркости точек GIF и PICT, изменяя их цветовую палитру |

| DiSi-Steganograph | DOS–приложение. Прячет данные в графических файлах PCX |

| Hide and Seek | Прячет данные в GIF файлах, скрываемые данные кодирует алгоритмом шифрования Blowfish. Осуществляет случайный выбор точек для хранения внедряемых данных. |

| MP3Stego | Внедряет данные в звуковые файлы формата MP3, который широко распространен. |

| Steganos | Программа с ассистентом (Wizard) кодирует и прячет файлы в форматах DIB, BMP, VOC, WAV, ASCII и HTML |

| Steganography Tools 4 | Предварительно кодирует данные с помощью алгоритмов шифрования IDEA, MPJ2, DES TripleDES и NSEA, а затем прячет их в графических файлах, звуковых (WAV) файлах или свободных секторах флоппи-дисков |

Эти программы, информацию об их получении, а также другую информацию о методах стеганографии можно скачать с веб сайтов – http://www.cl.cam.ac.uk/~fapp2/steganography/, http://www.demcom.com/english/steganos/, http://www.signumtech.com, http://www/digimark/com.