Теоретические сведения. Пакет RSAT (Remote Server Administration Tools) для Windows 8.1 представляет собой набор mmc-консолей (в том

Пакет RSAT (Remote Server Administration Tools) для Windows 8.1 представляет собой набор mmc-консолей (в том числе консоль Server Manager), командлетов PowerShell, утилит командной строки и провайдеров, позволяющих управлять ролями и службами на Windows Server 2012 и Windows Server 2012 R2 с клиентской машины на Windows 8.1.

RSAT для Windows 8.1 ограниченно поддерживает управления более старыми версиями серверной платформы Microsoft: Windows Server 2008 R2 / Windows Server 2008/ Windows Server 2003.

Скачать последнюю версию RSAT можно по этой ссылке: http://www.microsoft.com/ru-ru/download/details.aspx?id=39296. В зависимости от разрядности Windows 8.1 необходимо скачать один из файлов:

Windows8.1-KB2693643-x64.msu (67.6 Мб)

Windows8.1-KB2693643-x86.msu (60.2 Мб)

Выполнение

1. Будем использовать виртуальную машину, созданную в Лабораторной работе № 1. Инсталляция будет выполняться с образа установочного диска (.iso), который нужно предварительно указать в настройках CD/DVD привода виртуальной машины.

2. Процесс установки Windows 8.1 в нашем случае выполняется без каких-либо особенностей и дополнительный нестандартных настроек.

3. После успешной установки выполним настройку параметров сетевого адаптера:

· IP адрес – 192.168.180.200

· Маска подсети – 255.255.255.0

· Предпочитаемый DNS сервер – 8.8.8.8

· Альтернативный DNS сервер – 4.4.4.4

4. Проверим связь с «базовой» ОС

Ping 192.168.180.1

5. Доступ в Интернет можно проверить, запустив браузер.

6. В случае возникновения проблем со связью с «базовой» ОС или с интернетом выключите Брандмауэр Windows (Панель управление –>Брандмауер Windows слева пункт Включение и отключение брандмауэра Windows).

7. По ссылке представленной выше скачиваем пакет RSAT и выполняем его установку. Можно скачать пакет в рамках «базовой» ОС и скопировать его на виртуальную машину. Для обмена файлами между «базовой» ОС и виртуальной машиной можно использовать общие папки, предоставляемые VMware Player или открыть доступ к каталогу в Windows 8.1.

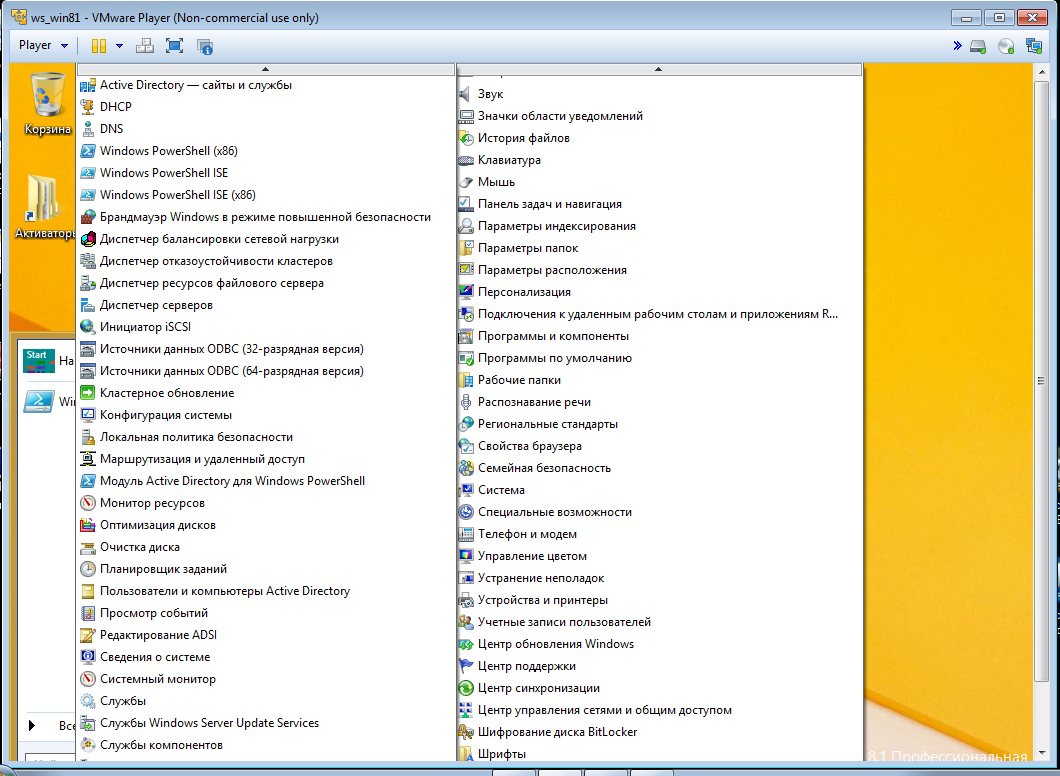

8. После установки пакета RSAT убедимся, что стали доступны инструменты и консоли администрирования.

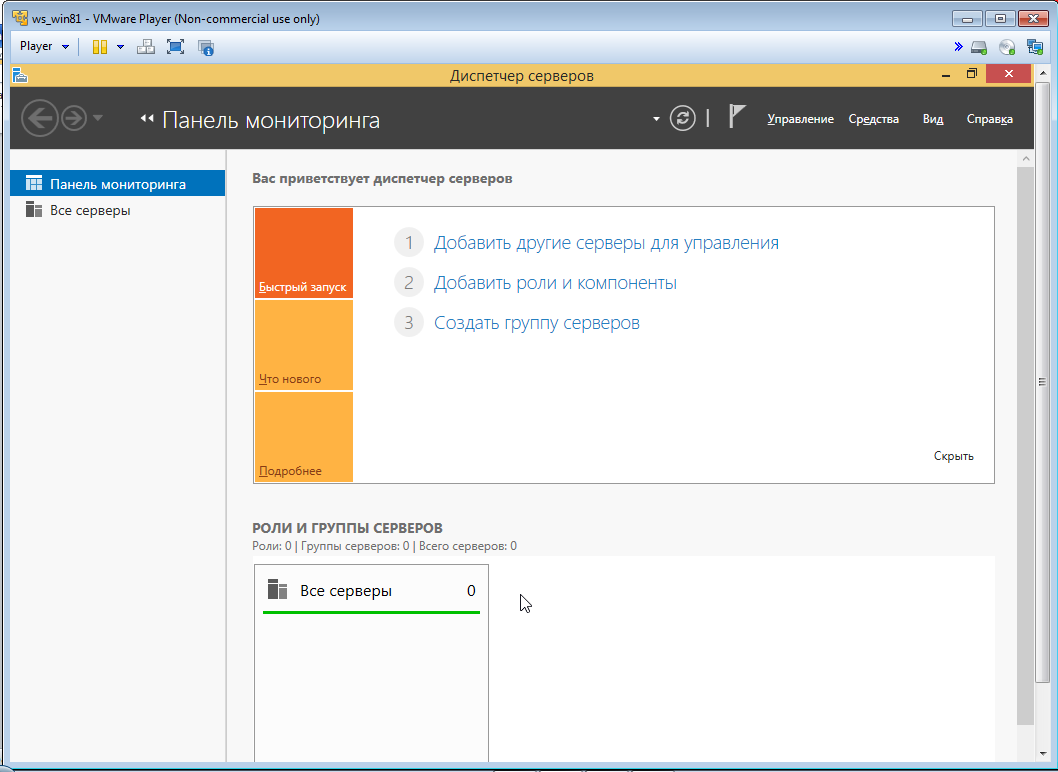

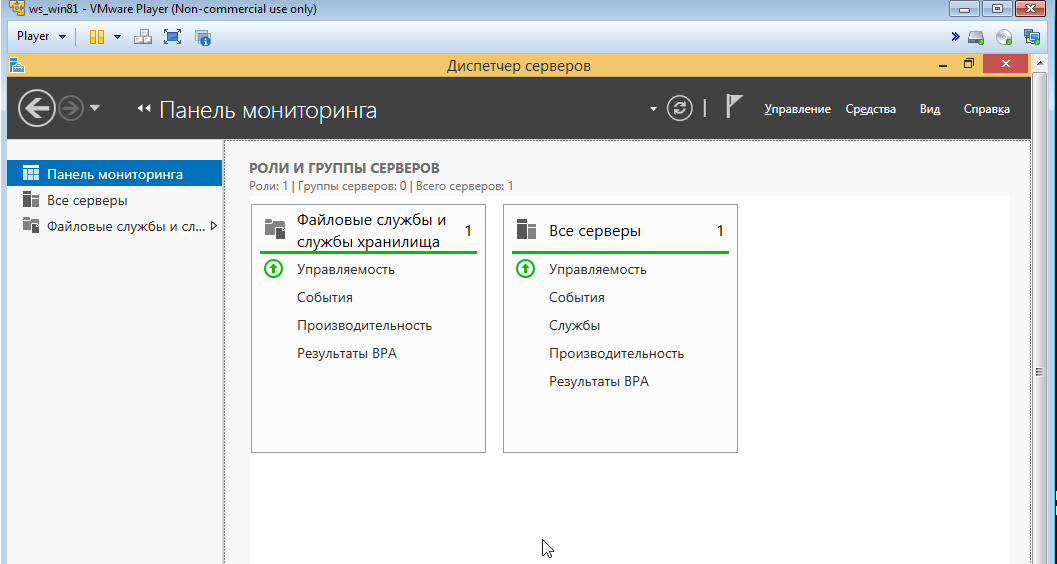

9. Запустим, например, Диспетчер серверов.

10. В дальнейшем будем использовать созданную виртуальную машину в качестве рабочей станции Администратора для удаленного управления сервером на базе Windows server 2012 R2 Core.

11. Т.к. пока в нашей маленькой сети нет DNS сервера, то для удобства соответствие имени компьютера и IP адреса прописываем вручную в файле /windows/system32/drivers/etc/hosts с помощью блокнота (блокнот желательно запустить от имени администратора). Добавляем в файл соответствие IP и имени сервера: 192.168.180.254 dc12_r2_core.

12. Проверим доступность сервера командой

Ping dc12_r2_core

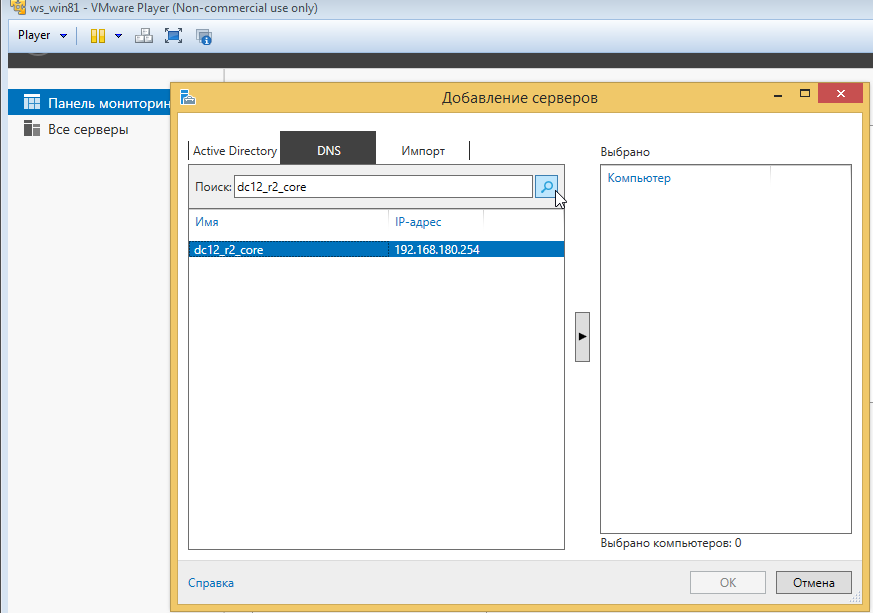

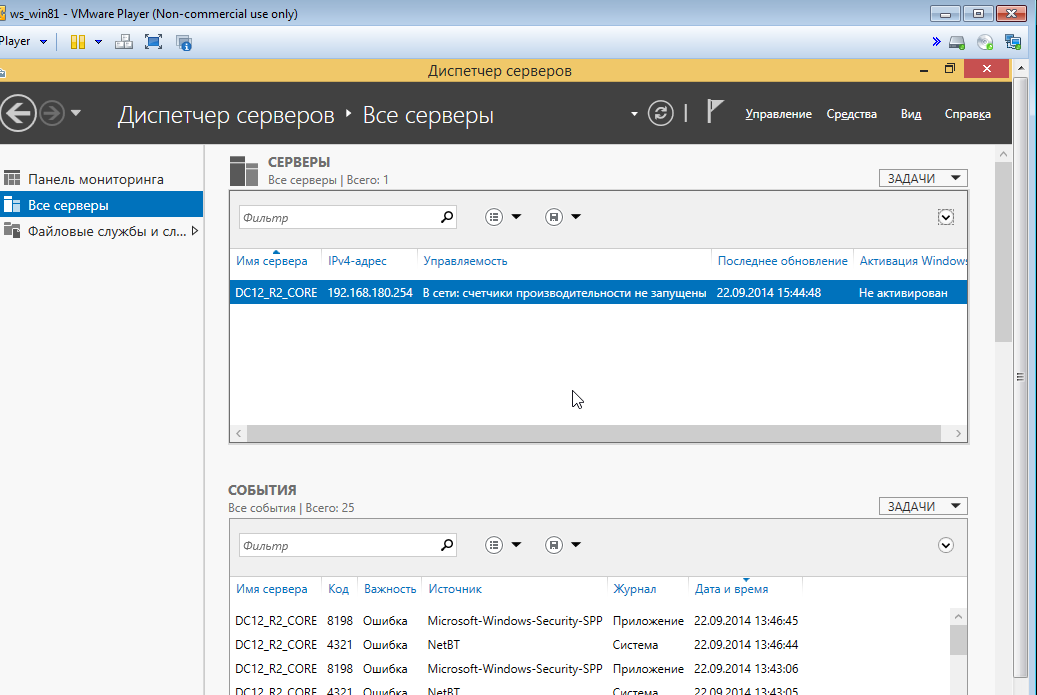

13. Запускаем Диспетчер серверов. Выбираем пункт Добавить другие серверы для управления. Наш сервер будем искать по dns-имени (см. рисунок ниже).

14. После добавления сервера в верхней части окна Диспетчера серверов получим подсвеченный красным флажок, который сигнализирует о возможных ошибках. Щелкнув левой клавишей мыши на флажок можно посмотреть статус выполняемых задач, в данном случае можно увидеть, что задача Автоматическое обновление не выполнено. Выбираем пункт Сведения о задачи и получаем расширенную информацию об ошибках (см. рисунок ниже).

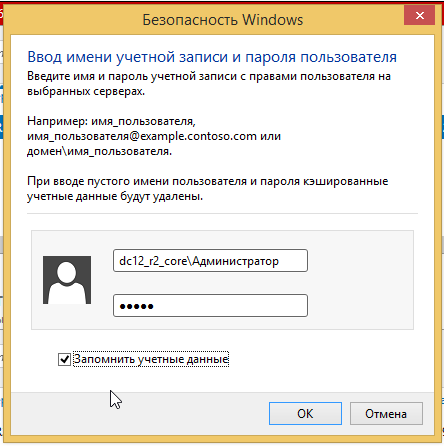

15. В данном случае проблема с подключением к серверу dc12_r2_core связана с несколькими аспектами. Во-первых, необходимо проверить настройку службы WinRM на нашей рабочей станции. Во-вторых, при текущем сценарии работы (и рабочая станция и сервер находятся в рамках Workgroup) необходимо настроить учетную запись для подключения к серверу dc12_r2_core.

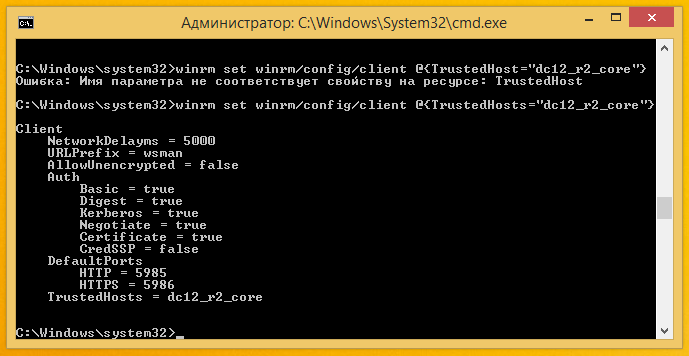

16. Для удаленных подключений по сценарию «Рабочая группа - рабочая группа/домен» удаленный компьютер необходимо добавить в список доверенных узлов на исходном компьютере. Для этого введите следующую команду на исходном компьютере в окне командной строки, запушенной от имени администратора:

winrm set winrm/config/client @{TrustedHosts="dc12_r2_core"}

17. При успешном ее выполнении получим следующее сообщение:

18. В Диспетчере серверов в верхней части главного окна нажимаем на значок «Обновить» и запускаем задачу обновления серверов повторно. Но, к сожалению, опять получаем ошибку, хотя уже другую – «Отказано в доступе». Пробуем ее исправить.

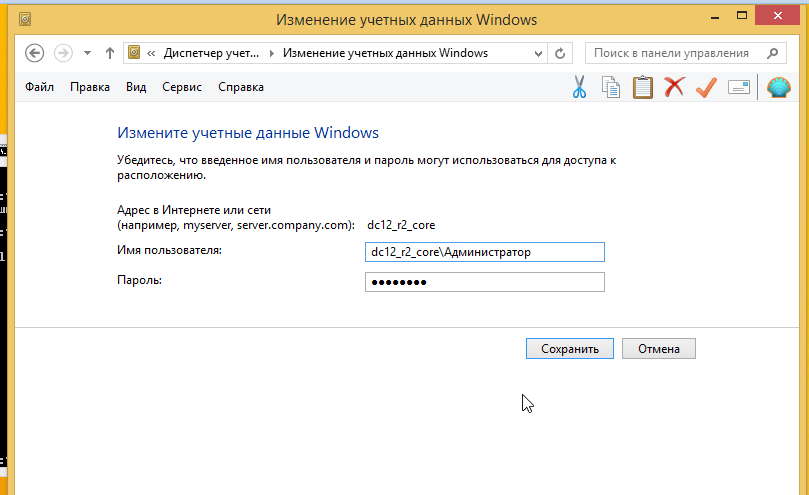

19. Настроим учетные данные для автоматической авторизации на удаленном сервере dc12_r2_core. Открываем Панель управления->Учетные записи пользователейи слева выбираем пункт Администрирование учетных записей и вкладку Учетные данные Windows. Добавляем учетные данные для сервера dc12_r2-core (см. рисунок)

20. Достигнуть аналогичного результата можно и другим способом. В командной строке (cmd), выполните команду:

cmdkey /add:dc12_r2_core /user:dc12_r2_core\Администратор /pass:пароль

21. После выполненных изменений препятствий для удаленного администрирования быть не должно. Убеждаемся в этом.

22. Еще одним способом указать Диспетчеру серверов учетные данные для подключения к серверу является пункт Управлять как… в контекстном меню «зарегистрированных» списка серверов.

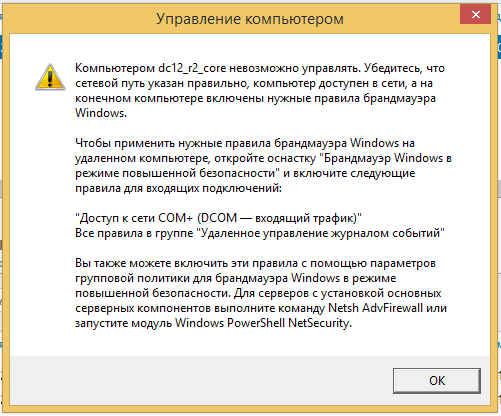

23. Попробуем использовать оснастку Управление компьютером на удаленном сервере. В списке серверов щелкаем правой кнопкой мыши на сервере dc12_r2_core и в выпадающем меню выбираем Управление компьютером.

24. К сожалению, управлять сервером удаленно опять не получается, мешает Брандмауэр Windows на сервере.

25. В итоге придется еще немного «подкрутить» сервер. Изменить настройки Брандмауэра на сервере можно в режиме командной строки с помощью netsh, но это хлопотно, поэтому пойдем другим путем.

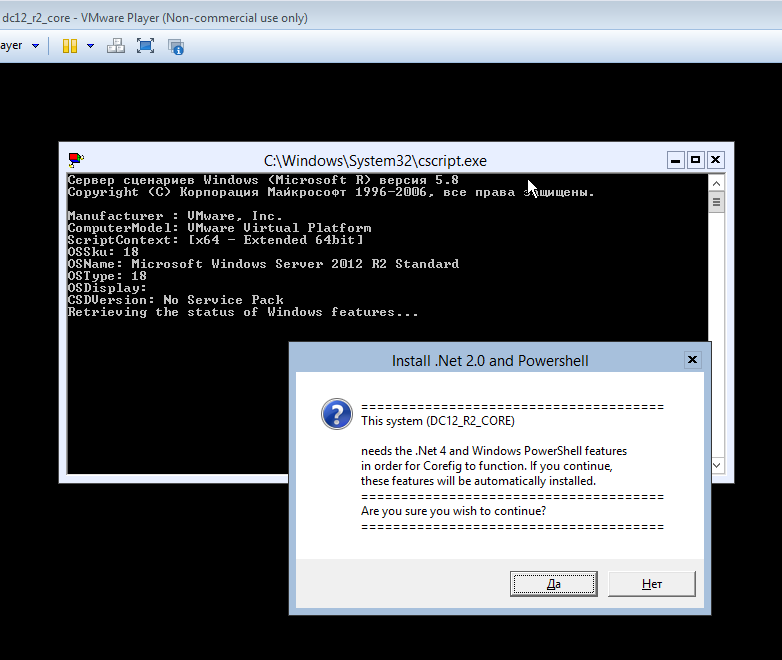

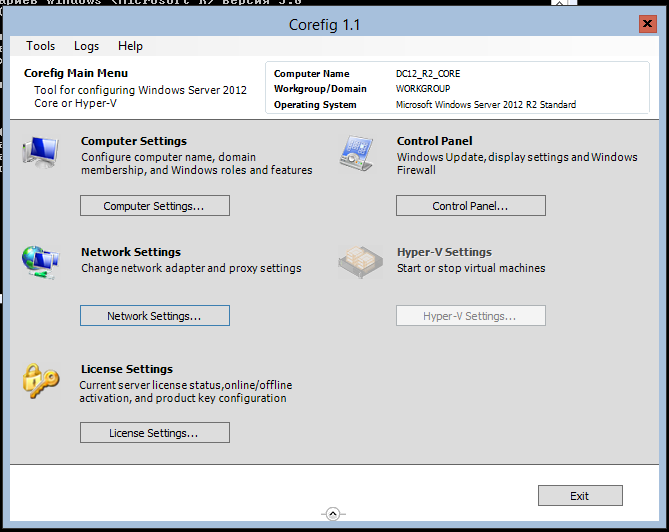

26. Для конфигурации Брандмауэра будем использовать утилиту Corefig for Windows Server 2012 Core, которую можно скачать по ссылке http://corefig.codeplex.com/. Соответственно либо скачиваем iso-образ и монтируем его в CD/DVD привод виртуальной машины, либо скачиваем zip-архив, распаковываем и копируем на сервере по сети. После запуска сценария start_corefig.swf необходимо дать согласие на включение «фич» .Net 4 и PowerShell.

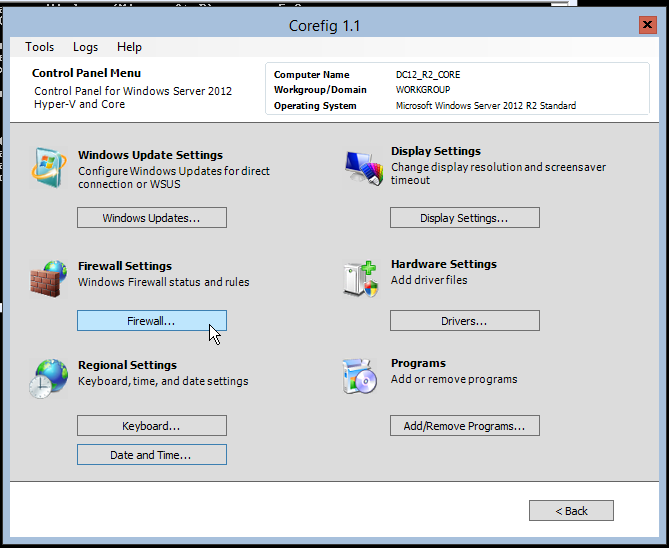

27. В главном окне Corefig выбираем пункт Control Panel…

28. Выбираем пункт Firewall…

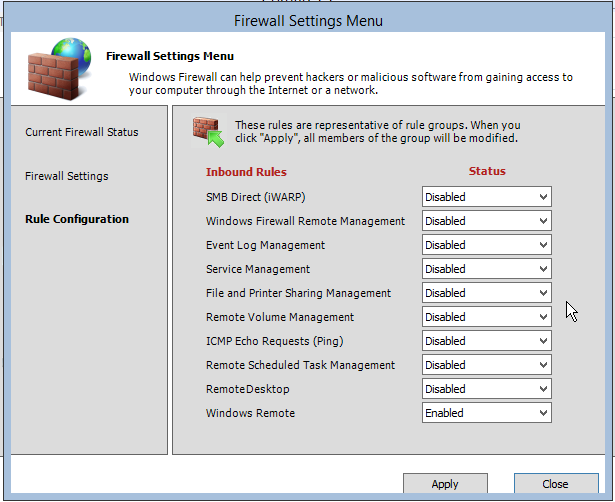

29. В окне Firewall Settings menu в разделе Role configuration для всех позиций устанавливаем значение Enable и нажимаем Apply.

30. Можно попробовать второй способ отключить ПОКА все правила брандмауэра с использованием модуля NetSecurity. В Диспетчере серверов щелкаем правой кнопкой мыши на сервере и выбираем пункт Windows PowerShell, таким образом, получаем возможность выполнять команды PowerShell на удаленном сервере. Можно посмотреть все доступные функции модуля связанные с брандмауэром

Get-Command *firewall* -Module NetSecurity

31. Выключаем брандмауэр для всех профилей следующей командой