Ключ может быть задан некоторой формулой, в шифрах

блочных

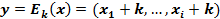

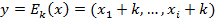

57.  – формула шифрования для

– формула шифрования для

шифра Цезаря

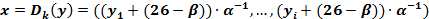

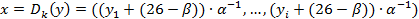

58. x = Dk(y) = (y1 + (26 – k),…, yi + (26 – k)), – формула дешифрования для

шифра Цезаря– латинский алфавит

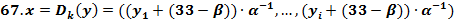

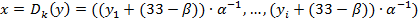

59. x = Dk(y) = (y1 + (33 – k),…, yi + (33 – k)), – формула дешифрования для

шифра Цезаря – русский алфавит

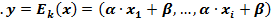

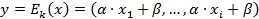

60.  – формула шифрования для

– формула шифрования для

аффинного шифра

61.  , формула дешифрования для

, формула дешифрования для

аффинного шифра– латинский алфавит

62.  , формула дешифрования для

, формула дешифрования для

аффинного шифра – русский алфавит

Формула шифрования для шифра Цезаря

Формула шифрования для аффинного шифра

Формула дешифрования для шифра Цезаря - латинский алфавит

x = Dk(y) = (y1 + (26 – k),…, yi + (26 – k)),

66. .Формула дешифрования для шифра Цезаря – русский алфавит

x = Dk(y) = (y1 + (33 – k),…, yi + (33 – k)), –

Формула дешифрования для аффинного шифра - латинский алфавит

,

,

Формула дешифрования для аффинного шифра - русский алфавит

,

,

69. Возможные значения  для русского алфавита – аффинный шифр

для русского алфавита – аффинный шифр

2, 4, 5. 17

70. Возможные значения  для латинскогоалфавита – аффинный шифр

для латинскогоалфавита – аффинный шифр

3, 5, 9. 21

Основой шифра Плейфера является

прямоугольная таблица, в которую записан систематически перемешанный алфавит

72. .Формула

Реализует подстановку для шифра

многоалфавитной замены

73. Шифр табличного гаммирования в алфавите A={a1,…,an} определяется

произвольным латинским квадратом L на А и способом получения последовательности букв из А, называемой гаммой шифра

Произвольным латинским квадратом L на А и способом получения последовательности букв из А, называемой гаммой шифра определяется

шифр табличного гаммирования в алфавите A={a1,…,an}

Используют одноразовые ключи на бумажных носителях с физическим уничтожением ключа после каждого сеанса связи

шифроблокноты

76. Мерой среднего количества информации, приходящейся на одну букву открытого текста языка  , служит величина

, служит величина

НА – энтропия языка  .

.

77. Формула  (4) определяет

(4) определяет

избыточность языка

Показывает, какую часть букв открытого текста можно опустить без потери содержания

избыточность языка

Средняя длина шифртекста, необходимая для однозначного восстановления истинного ключа (без каких-либо ограничений на время его нахождения есть

расстояние единственности

Если открытый текст перед шифрованием разбивается на блоки, состоящие из нескольких знаков, то есть исходное сообщение обрабатывается блоками, то это - .

блочный шифр

Если каждый знак сообщения шифруется отдельно, то что

поточный шифр

Путем многократного применения к блокам открытого текста некоторых базовых преобразований работает

блочный шифр

Для построения алгоритмов в которых осуществляются преобразования над векторами, представляющими собой левую и правую половины содержимого регистра сдвига. часто используется конструкция, называемая

сеть Фейстеля

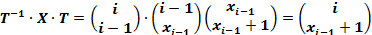

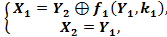

84. Формулы  описывают преобразования, выполняемые

описывают преобразования, выполняемые

сетью Фейстеля

Тест по СКС

86. Какие устройства являются обязательными для функционирования ЭВМ?

процессор, ОЗУ, УВВ;

87. Слова информации, размещающиеся в ячейках памяти, идентифицируются:

номерами ячеек;

88. Принцип программного управления по ДЖ. Фон Нейману основан на следующих основных положениях:

информация, слова информации, команда, программа;