Алгоритм выбора раундового ключа

Содержание

1. Введение…………………………………………………………….3

2. История создания АES и область применения…………………...4

3. Описание алгоритма………………………………………………..5

3.1. Вспомогательные процедуры…………………………………6

4. Шифрование…………………………………………………………7

4.1. SubBytes………………………………………………………….8

4.2. ShiftRows…………………………………………………………9

4.3. MixColumns ……………………………………………………..10

4.4. AddRoundKey…………………………………………………….10

5. Алгоритм обработки ключа…………………………………………12

4.1.Алгоритм расширения ключа…………………………………...12

4.2 Алгоритм выбора раундового ключа…………………………...13

6. Заключение…………………………………………………………….14

7. Список литературы……………………………………………………15

Введение

Шифрование – способ преобразования открытой информации в закрытую и обратно. Применяется для хранения важной информации в ненадёжных источниках или передачи её по незащищённым каналам связи. Согласно ГОСТ 28147–89, шифрование подразделяется на процесс зашифровывания и расшифровывания.

В зависимости от алгоритма преобразования данных, методы шифрования подразделяются на гарантированной или временной криптостойкости.

В зависимости от структуры используемых ключей методы шифрования подразделяются на

· симметричное шифрование: посторонним лицам может быть известен алгоритм шифрования, но неизвестна небольшая порция секретной информации – ключа, одинакового для отправителя и получателя сообщения;

· асимметричное шифрование: посторонним лицам может быть известен алгоритм шифрования, и, возможно, открытый ключ, но неизвестен закрытый ключ, известный только получателю.

История AES и область применения.

В далеком 1998 году NIST объявил конкурс на создание алгоритма, удовлетворяющего выдвинутым институтом требованиям. Он опубликовал все несекретные данные о тестировании кандидатов на роль AES и потребовал от авторов алгоритмов сообщить о базовых принципах построения используемых в них констант. В отличие от ситуации с DES, NIST при выборе AES не стал опираться на секретные и, как следствие, запрещенные к публикации данные об исследовании алгоритмов-кандидатов.

Чтобы быть утвержденным в качестве стандарта, алгоритм должен был:

- реализовать шифрование частным ключом;

- представлять собой блочный шифр;

- работать со 128-разрядными блоками данных и ключами трех размеров (128, 192 и 256 разрядов).

Дополнительно кандидатам рекомендовалось:

использовать операции, легко реализуемые как аппаратно (в микрочипах), так и программно (на персональных компьютерах и серверах);

ориентироваться на 32-разрядные процессоры;

не усложнять без необходимости структуру шифра для того, чтобы все заинтересованные стороны были в состоянии самостоятельно провести независимый крипто анализ алгоритма и убедиться, что в нем не заложено каких-либо недокументированных возможностей.

Кроме того, алгоритм, претендующий на роль стандарта, должен распространяться по всему миру на не эксклюзивных условиях и без платы за пользование патентом.

Перед первым туром конкурса в NIST поступило 21 предложение, 15 из которых соответствовали выдвинутым критериям. Затем были проведены исследования этих решений, в том числе связанные с дешифровкой и проверкой производительности, и получены экспертные оценки специалистов по криптографии. В августе 1999 года NIST объявил пять финалистов, которые получили право на участие во втором этапе обсуждений. 2 октября 2000 года NIST сообщил о своем выборе – победителем конкурса стал алгоритм RIJNDAEL (произносится как «райндол») бельгийских криптографов Винсента Раймана и Йоана Дамана, который зарегистрирован в качестве официального федерального стандарта как FIPS 197 (Federal Information Processing Standard).

В июне 2003 года Агентство национальной безопасности США постановило, что шифр AES является достаточно надёжным, чтобы использовать его для защиты сведений, составляющих государственную тайну (англ. classified information). Вплоть до уровня SECRET было разрешено использовать ключи длиной 128 бит, для уровня TOP SECRET требовались ключи длиной 192 и 256 бит.

Описание AES

Определения и вспомогательные процедуры

Block – последовательность бит, из которых состоит input, output, State и Round Key. Также под Block можно понимать последовательность байт

Cipher Key– секретный, криптографический ключ, который используется Key Expansion процедурой, чтобы произвести набор ключей для раундов (Round Keys); может быть представлен как прямоугольный массив байтов, имеющий четыре строки и Nk колонок.

Ciphertext– выходные данные алгоритма шифрования

Key Expansion – процедура используемая для генерации Round Keys из Cipher Key

Round Key – Round Keys получаютсяиз Cipher Key используяпроцедуру Key Expansion. Они применяются к State при шифровании и расшифровании

State – промежуточный результат шифрования, который может быть представлен как прямоугольный массив байтов имеющий 4 строки и Nb колонок

S-box– нелинейная таблица замен, использующаяся в нескольких трансформациях замены байт и в процедуре Key Expansion для взаимнооднозначной замены значения байта. Предварительно рассчитанныйS-box– можно увидеть ниже.

Nb – число столбцов (32-ух битных слов), составляющих State.

Для, AES Nb = 4

Nk – число 32-ух битных слов, составляющих шифроключ.

Для AES, Nk = 4,6, или 8

Nr – число раундов, которое является функцией Nk и Nb. Для AES, Nr = 10, 12, 14

Rcon[]– массив, который состоит из битов 32-х разрядного слова и является постоянным для данного раунда.

Вспомогательные процедуры

AddRoundKey() – трансформация при шифровании и обратном шифровании, при которой Round Key XOR’ится c State. Длина RoundKey равна размеру State (те, если Nb = 4, то длина RoundKey равна 128 бит или 16 байт)

InvMixColumns() – трансформация при расшифровании которая является обратной по отношению к MixColumns()

InvShiftRows() – трансформация при расшифровании которая является обратной по отношению к ShiftRows()

InvSubBytes() – трансформация при расшифровании которая является обратной по отношению к SubBytes()

MixColumns() – трансформация при шифровании которая берет все столбцы State и смешивает их данные (независимо друг от друга), чтобы получить новые столбцы

RotWord() – функция, использующаяся в процедуре Key Expansion, которая берет 4-х байтное слово и производит над ним циклическую перестановку

ShiftRows() – трансформации при шифровании, которые обрабатывают State, циклически смещая последние три строки State на разные величины

SubBytes() – трансформации при шифровании которые обрабатывают State используя нелинейную таблицу замещения байтов (S-box), применяя её независимо к каждому байту State

SubWord() – функция, используемая в процедуре Key Expansion, которая берет на входе четырёх-байтное слово и применяя S-box к каждому из четырёх байтов выдаёт выходное слово

Шифрование

AES является стандартом, основанным на алгоритме Rijndael. Для AES длина input (блока входных данных) и State(состояния) постоянна и равна 128 бит, а длина шифроключа K составляет 128, 192, или 256 бит. При этом, исходный алгоритм Rijndael допускает длину ключа и размер блока от 128 до 256 бит с шагом в 32 бита. Для обозначения выбранных длин input, State и Cipher Key в байтах используется нотация Nb = 4 для input и State, Nk = 4, 6, 8 для Cipher Key соответственно для разных длин ключей.

В начале шифрования input копируется в массив State по правилу s [r, c] = in [r + 4c], для и. После этого к State применяется процедура AddRoundKey() и затем State проходит через процедуру трансформации (раунд) 10, 12, или 14 раз (в зависимости от длины ключа), при этом надо учесть, что последний раунд несколько отличается от предыдущих. В итоге, после завершения последнего раунда трансформации, State копируется в output по правилу out [r + 4c] = s [r, c], для и.

Отдельные трансформации SubBytes(), ShiftRows(), MixColumns(), и AddRoundKey() – обрабатывают State. Массив w[] – содержит key schedule.

Cipher (byte in [4*Nb], byte out [4*Nb], word w [Nb*(Nr+1)])

begin

byte state [4, Nb]

state = in

AddRoundKey (state, w [0, Nb-1])

for round = 1 step 1 to Nr-1

SubBytes(state)

ShiftRows(state)

MixColumns(state)

AddRoundKey (state, w [round*Nb, (round+1)*Nb-1])

end for

SubBytes(state)

ShiftRows(state)

AddRoundKey (state, w [Nr*Nb, (Nr+1)*Nb-1])

out = state

end

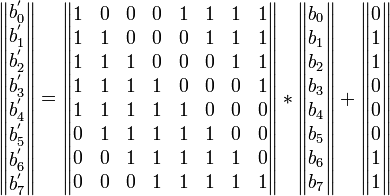

SubBytes

В процедуре SubBytes, каждый байт в state заменяется соответствующим элементом в фиксированной 8-битной таблице поиска, S; bij = S(aij).

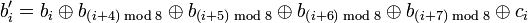

Процедура SubBytes() обрабатывает каждый байт состояния, независимо производя нелинейную замену байтов используя таблицу замен (S-box). Такая операция обеспечивает нелинейность алгоритма шифрования. Построение S-box состоит из двух шагов. Во-первых, производится взятие обратного числа в поле Галуа. Во-вторых, к каждому байту b из которых состоит S-box применяется следующая операция:

где, и где bi есть i-ый бит b, а ci – i-ый бит константы c = 6316 = 9910 = 011000112. Таким образом, обеспечивается защита от атак, основанных на простых алгебраических свойствах.

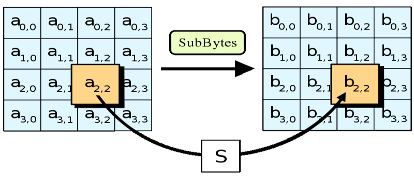

ShiftRows

В процедуре ShiftRows, байты в каждой строке state циклически сдвигаются влево. Размер смещения байтов каждой строки зависит от её номера

ShiftRows работает со строками State. При этой трансформации строки состояния циклически сдвигаются на r байт по горизонтали, в зависимости от номера строки. Для нулевой строки r = 0, для первой строки r = 1 Б и т.д. Таким образом каждая колонка выходного состояния после применения процедуры ShiftRows состоит из байтов из каждой колонки начального состояния. Для алгоритма Rijndael паттерн смещения строк для 128- и 192-битных строк одинаков. Однако для блока размером 256 бит отличается от предыдущих тем, что 2, 3, и 4-е строки смещаются на 1, 3, и 4 байта, соответственно.

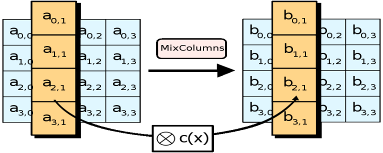

MixColumns

В процедуре MixColumns, каждая колонка состояния перемножается с фиксированным многочленом c(x).

В процедуре MixColumns, четыре байта каждой колонки State смешиваются, используя для этого обратимую линейную трансформацию. MixColumns обрабатывает состояния по колонкам, трактуя каждую из них как полином четвёртой степени. Над этими полиномами производится умножение в GF(28) по модулю x4 + 1 на фиксированный многочлен c(x) = 3x3 + x2 + x + 2. Вместе с ShiftRows, MixColumns вносит диффузию в шифр

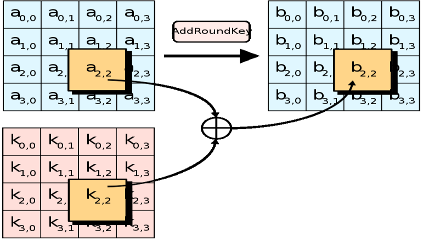

AddRoundKey

В процедуре AddRoundKey, каждый байт состояния объединяется с RoundKey используя XOR operation (⊕).

В процедуре AddRoundKey, RoundKey каждого раунда объединяется со State. Для каждого раунда Roundkey получается из CipherKey используя процедуру KeyExpansion; каждый RoundKey такого же размера, что и State. Процедура производит побитовый XOR каждого байта State с каждым байтом RoundKey.

Алгоритм обработки ключа

Алгоритм обработки ключа состоит из двух процедур:

· Алгоритм расширения ключа

· Алгоритм выбора раундового ключа (ключа итерации)

Алгоритм расширения ключа

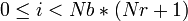

AES алгоритм, используя процедуру KeyExpansion() и подавая в неё Cipher Key, K, получает ключи для всех раундов. Всего она получает Nb*(Nr + 1) слов: изначально для алгоритма требуется набор из Nb слов, и каждому из Nr раундов требуется Nb ключевых набора данных. Полученный массив ключей для раундов обозначается как,  . Алгоритм KeyExpansion() показан в псевдо коде ниже.

. Алгоритм KeyExpansion() показан в псевдо коде ниже.

Функция SubWord() берет четырёхбайтовое входное слово и применяет S-box к каждому из четырёх байтов то, что получилось подается на выход. На вход RotWord() подается слово [a0, a1, a2, a3] которое она циклически переставляет и возвращает [a1, a2, a3, a0]. Массив слов, слов постоянный для данного раунда,  , содержит значения [xi − 1,00,00,00], где x = {02}, а xi − 1 является степенью x в

, содержит значения [xi − 1,00,00,00], где x = {02}, а xi − 1 является степенью x в  (i начинается с 1).

(i начинается с 1).

Из рисунка можно увидеть, что первые Nk слов расширенного ключа заполненны Cipher Key. В каждое последующее слово, w[i], кладётся значение полученное при операции XOR w [i − 1] и  , те XOR’а предыдущего и на Nk позиций раньше слов. Для слов, позиция которых кратна Nk, перед XOR’ом к w [i-1] применяется трасформация, за которой следует XOR с константой раунда Rcon[i]. Указанная выше трансформация состоит из циклического сдвига байтов в слове (RotWord()), за которой следует процедура SubWord() – то же самое, что и SubBytes(), только входные и выходные данные будут размером в слово.

, те XOR’а предыдущего и на Nk позиций раньше слов. Для слов, позиция которых кратна Nk, перед XOR’ом к w [i-1] применяется трасформация, за которой следует XOR с константой раунда Rcon[i]. Указанная выше трансформация состоит из циклического сдвига байтов в слове (RotWord()), за которой следует процедура SubWord() – то же самое, что и SubBytes(), только входные и выходные данные будут размером в слово.

Важно заметить, что процедура KeyExpansion() для 256 битного Cipher Key немного отличается от тех, которые применяются для 128 и 192 битных шифроключей. Если Nk = 8 и i − 4 кратно Nk, то SubWord() применяется к w [i − 1] до XOR’а.

KeyExpansion (byte key [4*Nk], word w [Nb*(Nr+1)], Nk)

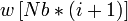

Алгоритм выбора раундового ключа

На каждой итерации i раундовый ключ для операции AddRoundKey выбирается из массива  начиная с элемента

начиная с элемента  до

до  .

.

Заключение

Среди способов защиты информации наиболее важным считается криптографический. Он предусматривает такое преобразование информации, при котором она становится доступной для прочтения лишь обладателю некоторого секретного параметра (ключа). В последние годы область применения криптографии значительно расширилась. Ее стали повседневно использовать многие организации, коммерческие фирмы, частные лица, СМИ.

В данной курсовой работе изучается алгоритм шифрования данных AES: его история создания, описание, область применения.

Список использованной литературы

1. Религии мира. Справочник. – Пер. с англ.: М.: Белфаксиздатгрупп, 1994.

2. Панасенко С.П. Алгоритмы шифрования. Специальный справочник. – СПб.: БХВ-Петербург, 2009.

3. Технические средства и методы защиты информации. Учебное пособие для вузов /А.П. Зайцев, А.А. Шелупанов, Р.В. Мещеряков и др.; под ред. А.П. Зайцева и А.А. Шелупанова. – 4-е изд., испр. И доп. – М., 2009.

4. Прикладная криптография. Брюс Шнайер, 2-е издание