Лабораторная работа № 2 Создание физической модели базы данных и интерфейса в СУБД

Задание № 1: Создать таблицы, определить свойства полей таблиц и установить связи между таблицами.

Цель: Научиться создавать таблицы, определять свойства полей и устанавливать связи между таблицами.

1. Создать новую базу данных. Сохранить на диске Н под именем Список угроз.

2. Создать таблицы с соответствующими полями и установить свойства полей в соответствии с таблицой 2.

Таблица 2 – Список таблиц

| Имя таблицы | Имя поля | Тип данных (размер) | Признак первичного (PK) и внешнего (FK) ключа |

| Вид деструктивного воздействия | Код вида деструктивного воздействия | Счетчик | PK |

| Вид деструктивного воздействия | Текстовый (40) | ||

| Вид нарушения | Код вида нарушения | Счетчик | PK |

| Вид нарушения | Текстовый (40) | ||

| Вид объекта воздействия | Код вида объекта воздействия | Счетчик | PK |

| Вид объекта воздействия | Текстовый (60) | ||

| Вид фактора возникновения | Код вида фактора возникновения | Счетчик | PK |

| Вид фактора возникновения | Текстовый (20) | ||

| Способ реализации | Код способа реализации | Счетчик | PK |

| Вид способа реализации | Текстовый (40) | ||

| Способ реализации | Текстовый (70) | ||

| Угрозы безопасности данных | Код угрозы безопасности | Счетчик | PK |

| Код вида нарушения | Числовой | FK | |

| Код вида фактора возникновения | Числовой | FK | |

| Код вида объекта воздействия | Числовой | FK | |

| Код вида деструктивного воздействия | Числовой | FK | |

| Код способа реализации | Числовой | FK | |

| Наименование угрозы безопасности | Текстовый (90) |

3.Сохранить базу данных на диске Н.

4.Определить общие свойства полей таблицы Вид деструктивного действия в соответствии с таблицой 3.

Таблица 3 – Таблица Вид деструктивного действия

| Свойства полей | Значение свойства |

| Поле Код вида деструктивного воздействия | |

| Размер поля Новые значения Подпись Индексированное поле | Длинное целое Последовательные Код вида деструктивного воздействия Да (Совпадения не допускаются) |

| Поле Вид деструктивного воздействия | |

| Размер поля Подпись Обязательное поле Пустые строки Индексированное поле | Вид деструктивного воздействия Да Нет Да (Совпадения не допускаются) |

5. Сохранить таблицу Вид деструктивного действия.

6. Определить общие свойства полей таблиц

7. Вид нарушения, Вид объекта воздействия, Вид фактора возникновениясамостоятельно аналогично п.2.

8.Определить свойства полей таблицыСпособ реализации в соответствии с таблицой 4.

Таблица 4 – Таблица Способ реализации

| Свойства полей | Значение свойства |

| Поле Код способа реализации | |

| Размер поля Новые значения Подпись Индексированное поле | Длинное целое Последовательные Код способа реализации Да (Совпадения не допускаются) |

| Поле Вид способа реализации | |

| Размер поля Подпись Обязательное поле Пустые строки Индексированное поле | Вид способа реализации Да Нет Да (Совпадения допускаются) |

| Поле Способ реализации | |

| Размер поля Подпись Обязательное поле Пустые строки Индексированное поле | Способ реализации Да Нет Да (Совпадения не допускаются) |

9. Создать поле со спискомполя Вид способа реализации, установив свойства на вкладке Подстановка, в соответствии с таблицой 5.

Таблица 5 – Изменяемые свойства поля Вид способа реализации

| Свойства поля | Определение |

| Вкладка Подстановка | |

| Тип элемента управления Тип источника строк Источник строк Присоединенный столбец Число столбцов Заглавия столбцов Ширина столбцов Число строк списка Ширина списка Ограничиться списком | Поле со списком Список значений Угроза НСД к информации; Угроза утечки по техническим каналам; Угрозы специальных воздействий Нет Авто Да |

10. Сохранить таблицу Способ реализации.

11. Определить общие свойства полей таблицы Угрозы безопасности данных в соответствии с таблицой 6.

Таблица 6 – Таблица Угрозы безопасности данных

| Свойства полей | Значение свойства |

| Поле Код угрозы безопасности | |

| Размер поля Новые значения Подпись Индексированное поле | Длинное целое Последовательные Код угрозы безопасности Да (Совпадения не допускаются) |

| Поле Наименование угрозы безопасности | |

| Размер поля Подпись Обязательное поле Пустые строки Индексированное поле | Наименование угрозы безопасности Да Нет Да (Совпадения не допускаются) |

| Поле Код вида нарушения | |

| Размер поля Подпись Обязательное поле Индексированное поле | Длинное целое Вид нарушения Да Да (Совпадения допускаются) |

| Поле Код вида фактора возникновения | |

| Размер поля Подпись Обязательное поле Индексированное поле | Длинное целое Вид фактора возникновения Да Да (Совпадения допускаются) |

| Поле Код вида объекта воздействия | |

| Размер поля Подпись Обязательное поле Индексированное поле | Длинное целое Вид объекта воздействия Да Да (Совпадения допускаются) |

| Поле Код вида деструктивного воздействия | |

| Размер поля Подпись Обязательное поле Индексированное поле | Длинное целое Вид деструктивного воздействия Да Да (Совпадения допускаются) |

| Поле Код способа реализации | |

| Размер поля Подпись Обязательное поле Индексированное поле | Длинное целое Способ реализации Да Да (Совпадения допускаются) |

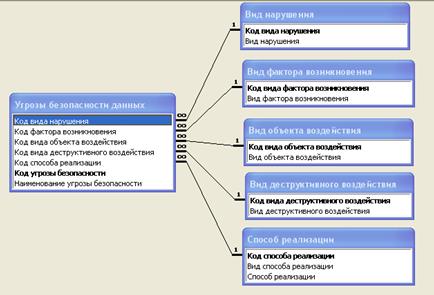

12. Установить связи между родительскими таблицамиВид деструктивного действия, Вид нарушения, Вид объекта воздействия, Вид фактора возникновения, Способ реализациии дочерней таблицойи дочерней таблицойУгрозы безопасности данныхпо соответствующим первичным и внешним ключам мощностью один ко многим (рисунок 2). Установить для каждой связи ссылочную целостность данных.

Рисунок 2 – Схема базы данных

13. Сохранить созданную физическую модель базы данных на диске Н.

Задание № 2:Создать формы и элементы управления.

Цель: Научиться создавать формы для ввода и редактирования данных и элементы управления.

1. Создать простую форму Вид деструктивного действияна основе соответствующей таблицыВид деструктивного действия.

2. Ввести в макете формыв разделе Заголовок формы название формы Ввод и редактирование вида деструктивного действия.

3. Добавитьв макете формыв разделе Область данных три элемента управления: Кнопки- Добавить запись, Удалить запись, Выход(категория -Обработка записей,действие– Добавление записи, Удаление записи; категория – Работа с формой, действие- Закрытие формы).

4. Добавитьв макете формыв разделе Область данных два элемента управления: Кнопки– Предыдущая запись, Следующая запись(категория –Переходы по записям,действие– Предыдущая запись, Следующая запись).

5. Сохранить формуВид деструктивного действия. Пример вида формы приведен на рисунке В.1 приложения В.

6. Создать простые формыВид нарушения, Вид объекта воздействия, Вид фактора возникновения, Способ реализациисамостоятельно аналогично п.п. 1-4.

7. Создать форму Угрозы безопасности данных на основе соответствующей таблицы Угрозы безопасности данных.

8. Ввести в макете формыв разделе Заголовок формы название формы Ввод и редактирование угроз безопасности данных.

9. Преобразовать поле Код вида нарушения в поле со списком. Установить свойства поля со списком в соответствии с таблицой 7.

Таблица 7 – Изменяемые свойства поля Код вида нарушения

| Свойства поля | Определение |

| Вкладка Данные | |

| Тип элемента управления Тип источника строк Источник строк Присоединенный столбец Заглавия столбцов Ограничиться списком | Поле со списком Таблица/Запрос SELECT [Вид нарушения].[Код вида нарушения], [Вид нарушения].[Вид нарушения] FROM [Вид нарушения]; Нет Да |

| Вкладка Макет | |

| Число столбцов Ширина столбцов Число строк списка Ширина списка | 0;2 Авто |

10. Преобразовать поля Код вида фактора возникновения, Код вида объекта воздействия, Код вида деструктивного воздействия, Код способа реализации в поля со списком и установить свойства самостоятельно аналогично п. 9. Источником строк установить запрос на основе соответствующей таблицы по названию поля.

11. Добавить в макете формыв разделе Область данных три элемента управления: Кнопки- Добавить запись, Удалить запись, Выход(категория -Обработка записей,действие– Добавление записи, Удаление записи; категория – Работа с формой, действие- Закрытие формы).

12. Добавитьв макете формыв разделе Область данных два элемента управления: Кнопки– Предыдущая запись, Следующая запись(категория –Переходы по записям,действие– Предыдущая запись, Следующая запись).

13. Сохранить формуУгрозы безопасности данных. Пример вида формы приведен на рисунке В.3 приложения В.

14. Ввести данные в таблицы в соответствии с таблицой Г.1 приложения Г.

15. Сохранить созданную базу данных на диске Н.

Задание № 3:Создать простые запросы на выборку и запросы на выборку с параметром.

Цель: Научиться создавать запросы.

1. Создать запрос на выборку данных Список угрозна основании таблиц Угрозы безопасности данных, Вид деструктивного действия, Вид нарушения, Вид объекта воздействия, Вид фактора возникновения, Способ реализации(Выбрать все поля за исключением ключевых полей). Вид запроса в режиме конструктора представлен на рисунке Д.1 приложения Д.

2. Создать запрос на выборку данных с параметром Поиск угроз безопасности данных по фактору возникновения(Условие отбора -[Введите фактор возникновения: Природные, техногенные, антропогенные]). Вид запроса в режиме конструктора представлен на рисунке Д.2 приложения Д.

3. Создать запрос на выборку данных с параметром Поиск угроз безопасности данных по виду нарушения(Условие отбора -[Введите вид нарушения: 1-Угроза конфиденциальности информации, 2-Угроза доступности информации, 3-Угроза целостности информации]). Вид запроса в режиме конструктора представлен на рисунке Д.3 приложения Д.

4. Создать запрос на выборку данных с параметром Поиск угроз безопасности данных по виду способа реализации(Условие отбора -[Введите вид способа реализации: Угроза НСД к информации, Угроза утечки по техническим каналам]).

5. Создать формы Результаты поиска угроз безопасности данных по виду нарушения, Результаты поиска угроз безопасности данных по фактору возникновения, Результаты поиска угроз безопасности данных по виду способа реализациина основе соответствующих запросов с параметрамиПоиск угроз безопасности данных по виду нарушения, Поиск угроз безопасности данных по фактору возникновения, Поиск угроз безопасности данных по виду способа реализации.Примеры форм, созданных на основе запросов с параметрами, приведены в приложении Д.

6. Добавитьв макетах созданных формв разделе Область данных элемент управления: кнопку- Выход(категория – Работа с формой, действие- Закрытие формы).

7. Сохранить созданную базу данных на диске Н.

Задание № 4: Создать отчеты на основе запросов и отформатировать макет отчета.

Цель: Научиться создавать отчеты и элементы управления.

1. Создать отчет Список угрозна основе запросаСписок угроз.

2. Отформатировать макет отчета в режиме конструктора. Добавитьв макете созданного отчетав разделе Заголовок элемент управления: кнопку- Выход(категория – Работа с отчетом, действие– Закрытие отчета).

3. Пример отчета приведен в приложении Е.

4. Создать отчет Результаты поиска угроз безопасности данных по фактору возникновенияна основаниизапросов с параметрамиПоиск угроз безопасности данных по фактору возникновения.

5. Отформатировать макет отчета в режиме конструктора. Добавитьв макете созданного отчетав разделе Заголовок элемент управления: кнопку- Выход(категория – Работа с отчетом, действие– Закрытие отчета).

6. Сохранить созданную базу данных на диске Н.

Задание № 5: Создать главную кнопочную форму и страницы кнопочной формы для обеспечения переходов в приложении.

Цель: Научиться создавать главную кнопочную форму и страницы кнопочной формы.

1. Создать страницу главной кнопочной формы Ввод и редактирование данных в справочниках, состоящую из следующих элементов (использовать команду – Открыть форму для изменения): В справочнике Вид нарушения, В справочнике Вид объекта воздействия, В справочнике Вид фактора возникновения, В справочнике Способ реализации, В справочнике Вид деструктивного действия, В справочнике Угрозы безопасности, Назад. Пример страницы кнопочной формы приведен на рисунке Ж.2 приложения Ж.

2. Создать страницу главной кнопочной формыПоиск, состоящую из следующих элементов (использовать команду – Открыть форму для изменения): Результаты поиска угроз безопасности данных по виду нарушения, Результаты поиска угроз безопасности данных по фактору возникновения, Результаты поиска угроз безопасности данных по способу реализации, Назад. Пример страницы кнопочной формы приведен на рисунке Ж.3 приложения Ж.

3. Создать страницу главной кнопочной формыПросмотр/Печать списка угроз, состоящую из следующих элементов (использовать команду – Открыть отчет):Список угроз, Результаты поиска угроз безопасности данных по фактору возникновения, Назад.

4. Подключить к главной кнопочной форме созданные страницы (использовать команду – Перейти к кнопочной форме): Ввод и редактирование данных в справочниках, Поиск угроз безопасности, Просмотр/Печать списка угрози (использовать команду – Выйти из приложения) Выход из приложения. Пример главной кнопочной формы приведен на рисунке Ж.1 приложения Ж.

5. Сохранить созданную физическую модель базы данных на диске Н.

Задание № 6:Установить защиту информации от несанкционированного доступа.

Цель: Научиться защищать данные в базе данных от модификации и уничтожения.

1. Установить пароль к базе данных (Сервис-Защита).

2. Установить режим шифрования данных (Сервис-Защита).

Содержание отчета по лабораторной работе.

В отчете к лабораторной работе должны быть представлены:

1) Титульный лист к отчету по лабораторной работе.

2) Название, цель и задания лабораторной работы.

3) Схема физической модели базы данных.

4) Описание таблиц и установленных свойств полей разработанной базы данных в виде таблиц.

5) Виды главной кнопочной формы и страниц кнопочной формы.

6) Виды разработанных форм.

7) Созданные запросы в режиме Конструктора.

8) Виды разработанных форм на основе запросов;

9) Виды созданных отчетов.