Шифрование с помощью ключа

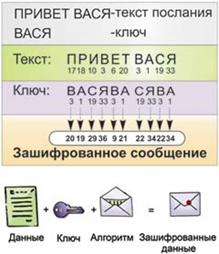

Для того чтобы пояснить суть процесса шифрования с ключом, приведем простой пример. Выпишем буквы текста и под ними запишем их номера в алфавите. Третьей строчкой запишем буквы ключа, повторяя это слово на всю строку. Под буквами ключа запишем их номера в алфавите, а в четвертой строчке запишем сумму, которая и будет зашифрованным сообщением: 20 19 29 36 и т.д.

Для того чтобы пояснить суть процесса шифрования с ключом, приведем простой пример. Выпишем буквы текста и под ними запишем их номера в алфавите. Третьей строчкой запишем буквы ключа, повторяя это слово на всю строку. Под буквами ключа запишем их номера в алфавите, а в четвертой строчке запишем сумму, которая и будет зашифрованным сообщением: 20 19 29 36 и т.д.

Зная ключ и алгоритм, легко расшифровать сообщение: 20 - 3 = 17, а 17-я буква алфавита - это "П" и т.д. Даже если злоумышленнику известен алгоритм, но неизвестен ключ, прочитать сообщение без длительной процедуры подбора ключа невозможно. Таким образом, один алгоритм можно использовать со многими ключами для разных каналов связи, закрепив за каждым корреспондентом отдельный ключ.

Шифрование с симметричным ключом

Рассмотрим конкретный пример: пусть корреспонденты А и В пишут друг другу письмо. Каждый имеет свой определенный секретный ключ, который можно использовать для шифрования данных перед отправкой в Сеть.

Пользователь А зашифровывает сообщение своим секретным ключом, отсылает сообщение по Сети, а получатель В (пользуясь таким же секретным ключом) расшифровывает сообщение. Прежде всего, симметричное шифрование не позволяет решить проблему аутентификации. Кроме того, симметричный ключ должен быть установлен на компьютер отправителя и получателя до обмена секретными сообщениями. Проблема возникает при передаче секретного ключа. Действительно, если А передаст В секретный ключ в незашифрованном виде, его могут перехватить. Если ключ послать в зашифрованном виде, то В не сможет его получить.

Асимметричное шифрование

Асимметричное шифрование, или шифрование с помощью публичного ключа, основано на использовании пары ключей: закрытого (частного) и открытого (публичного).

Послание, зашифрованное частным ключом, можно расшифровать только публичным, и наоборот. Частный ключ известен только владельцу и его нельзя никому передавать, в то время как публичный ключ распространяется открыто и известен всем корреспондентам.

Пару ключей - частный и публичный - можно использовать как для решения задач аутентификации, так и для обеспечения секретности (конфиденциальности).

Согласно первой схеме , пользователь А заранее отсылает публичный ключ своим корреспондентам В и С, а затем отправляет им сообщение, зашифрованное своим частным ключом. Чтобы прочитать такое послание, В и С могут воспользоваться публичным ключом, принадлежащим А (он хранится в общедоступном месте в Сети).

Когда кто-то получает от вас сообщение, зашифрованное вашим частным ключом, он уверен в аутентичности послания. То есть в данном случае шифрование эквивалентно поставленной подписи.

Таким образом, цифровая подпись или электронная подпись - это метод аутентификации отправителя или автора подписи, подтверждающий, что содержание документа не было изменено. Цифровая подпись может быть поставлена как в зашифрованном, так и в открытом послании.

Цифровые сертификаты

Центры сертификации CA (Certification Authority) выдают сертификаты - цифровые данные, подписанные цифровой подписью поручителя, подтверждающие соответствие открытого ключа и информации, идентифицирующей его владельца. Сертификат содержит публичный ключ, информацию о владельце ключа, название сертификационного центра, время, в течение которого сертификат действителен, и т.д. Сертификат является аналогом удостоверения личности.

Классы сертификатов

Личные сертификаты могут быть разных классов. Для получения сертификата низшего уровня требуется минимальный уровень проверки владельца публичного ключа. При выдаче сертификата высшего уровня проверяются не только личные данные владельца, но и уровень его кредитоспособности. В этом случае сертификат может выступать аналогом "кредитной карты", подтверждающей кредитоспособность при сделках в Web.

Экранирование

Формальная постановка задачи экранирования состоит в следующем. Пусть имеется два множества информационных систем. Экран – это средство разграничения доступа клиентов из одного множества к серверам из другого множества. Экран осуществляет свои функции, контролируя все информационные потоки между двумя множествами систем.

Контроль потоков состоит в их фильтрации, возможно, с выполнением некоторых преобразований. Каждый из фильтров, проанализировав данные, может задержать (не пропустить) их, а может и сразу "перебросить" за экран. Помимо функций разграничения доступа, экраны осуществляют протоколирование обмена информацией.

Межсетевые экраны называют также брандмауэрами или файерволами (от англ. firewall). Сегодня брандмауэры выступают в роли защитников границ между локальными сетями и Интернетом. Персональные брандмауэры выполняют те же функции, но на границе между домашним компьютером и Интернетом.

Аппаратный брандмауэр - это устройство, которое подключается к сети физически, фильтрует входящий и исходящий трафик и защищает от нежелательных проникновений во внутреннюю сеть или на персональный компьютер.

Программный брандмауэр выполняет те же функции, но является не внешним аппаратным устройством, а программой, установленной на компьютере.

Брандмауэры, предназначенные для защиты корпоративной сети, часто имеют встроенные proxy-сервер и систему обнаружения вторжений.

Работа системы обнаружения вторжений строится на законах математической статистики. Каждое действие, происходящее в системе, подвергается анализу на соответствие сценарию сетевой атаки.